Z Chin znikają narzędzia do obchodzenia cyfrowej cenzury

Jak zgłosić podejrzany SMS?

Nowy numer do zgłaszania fałszywych wiadomości SMS. Ma pomóc w walce z oszustami

Zapraszamy na konferencję Oh my H@ck!

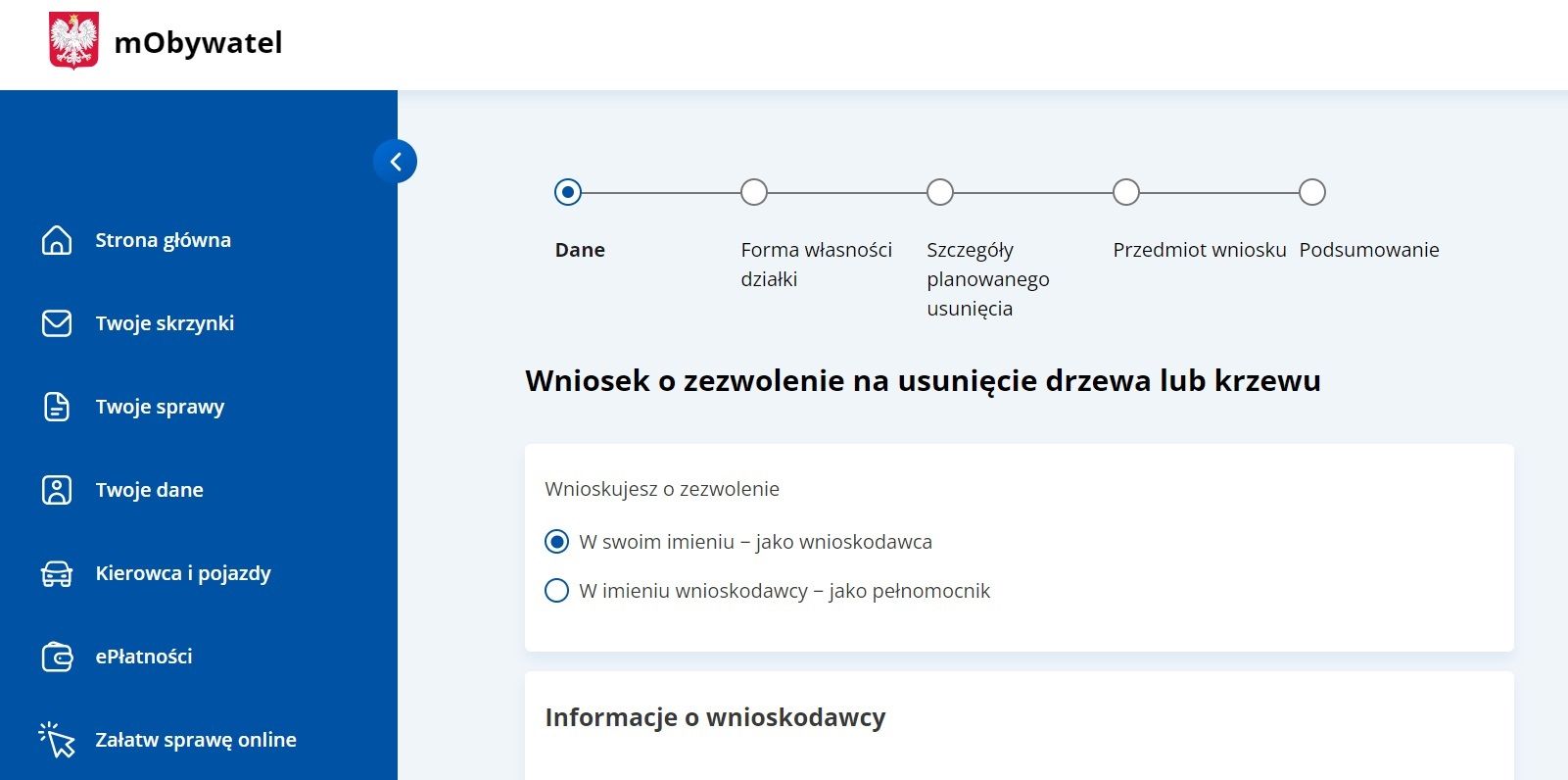

Nowe funkcje w aplikacji mObywatel. Załatw sprawę online

Czy „CIAM” znaczy zawsze to samo?

Aplikacje Google są głównym kanałem rozpowszechniania złośliwego systemu w sektorze detalicznym

Jak zmniejszyć ryzyko i ochronić urządzenia IoT i IIoT?

Wzrost cyberataków. Jak chronić się przed ransomware i phishingiem?

Samsung Knox Admin Portal z nagrodą Red Dot Design Award 2023