#CyberMagazyn: Presja braku specjalistów. Kto pracuje w cyberbezpieczeństwie?

ISSA Polska i UMCS w Lublinie rozpoczęli współpracę od spotkania #ISSAPolskaLublin

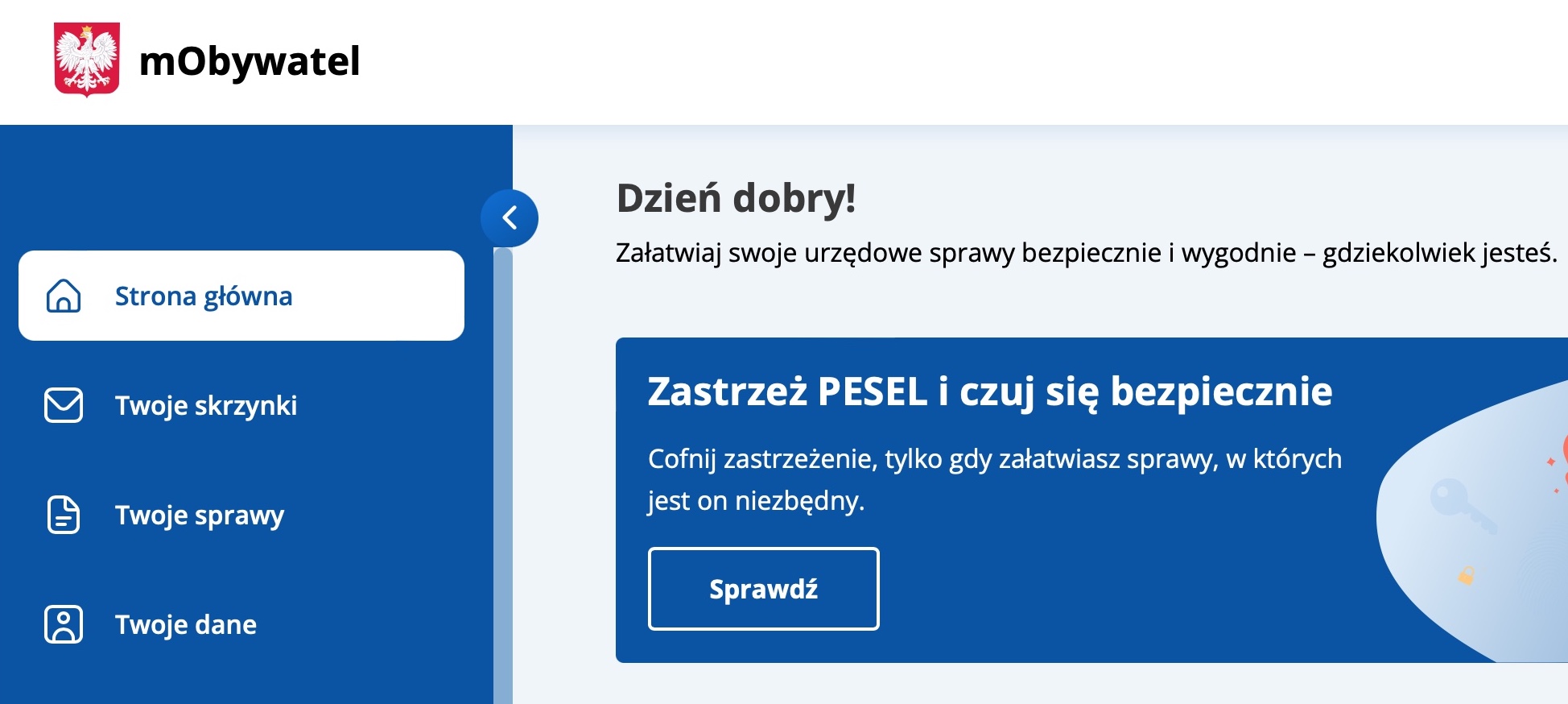

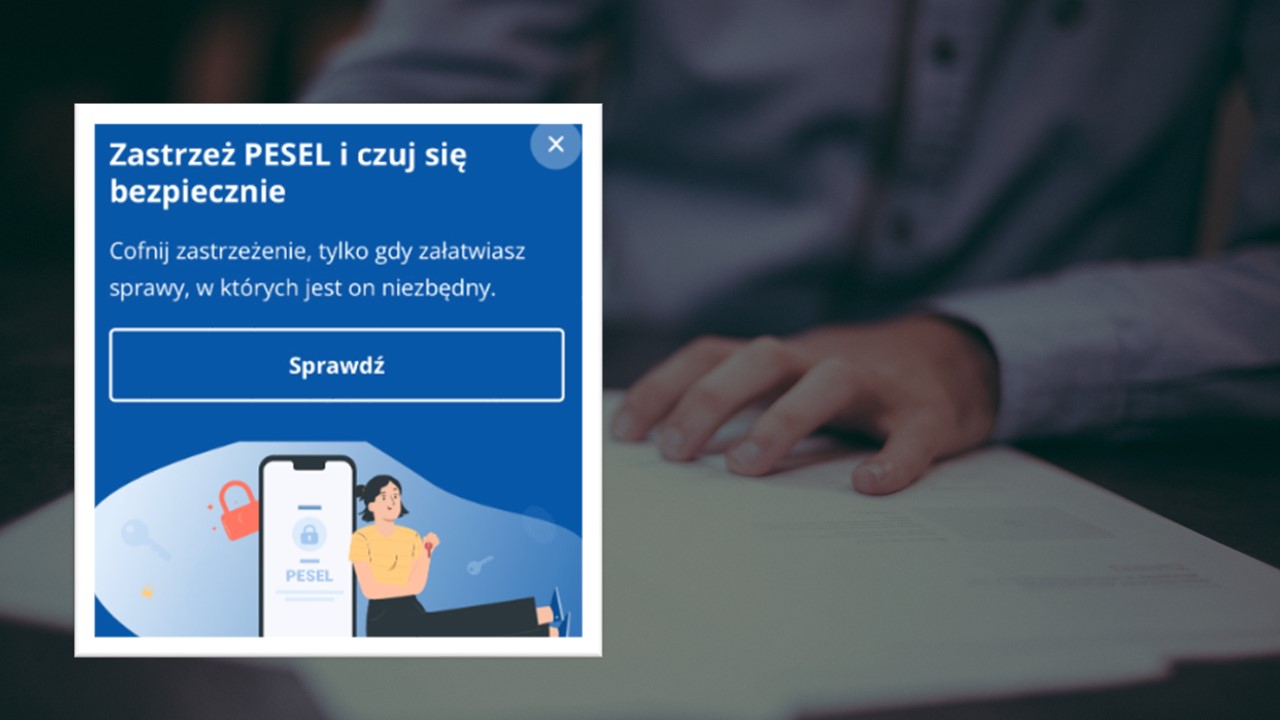

Jak zastrzec PESEL przez internet w serwisie mObywatel

Chińskie banki nie są cyberbezpieczne. Pokłosie ataku na ICBC

Black Friday coraz bliżej. Cyberpolicja ostrzega

Zastrzeżenie PESEL. "Nie od razu wpłynie na zwiększenie bezpieczeństwa Polaków"

Pojawił się zestaw poprawek łatających poważne luki w Ubuntu (P23-326)

Laptopy dla czwartoklasistów. "Bez odpowiednich zabezpieczeń"

16Kbps/16KHz encrypted wideband FSK (WBFSK)

Te hasła to proszenie się o kłopoty. Wystarczy 1 sekunda, by je złamać