Cyber, Cyber… – 320 – Raport (23.12.2022 r.) – Wyciek w Lastpass poważniejszy niż się spodziewano

Spore zmiany na amerykańskim rynku reklam cyfrowych

Używasz menedżera haseł LastPass? Ważne informacje o incydencie

AKT W SPRAWIE ZARZĄDZANIA DANYMI

Marcin Majchrzak, Yubico: "Brak świadomości stanowi największe zagrożenie dla użytkowników" [PODSUMOWANIE ROKU]

![Marcin Majchrzak, Yubico: "Brak świadomości stanowi największe zagrożenie dla użytkowników" [PODSUMOWANIE ROKU]](https://cdn.defence24.pl/2022/12/23/originals/j9CsRVkb8L09rKOABZq4y1owhs5dvoXTNI7bx0ZA.jpg)

Korzystasz z menedżera haseł LastPass? Możesz mieć powód by zmieniać hasła

Cyberatak na rafinerię w kraju NATO. Operacja hakerów FSB

Cyber, Cyber… – 319 – Raport (22.12.2022 r.) – Francja reaguje na serię ataków na szpitale

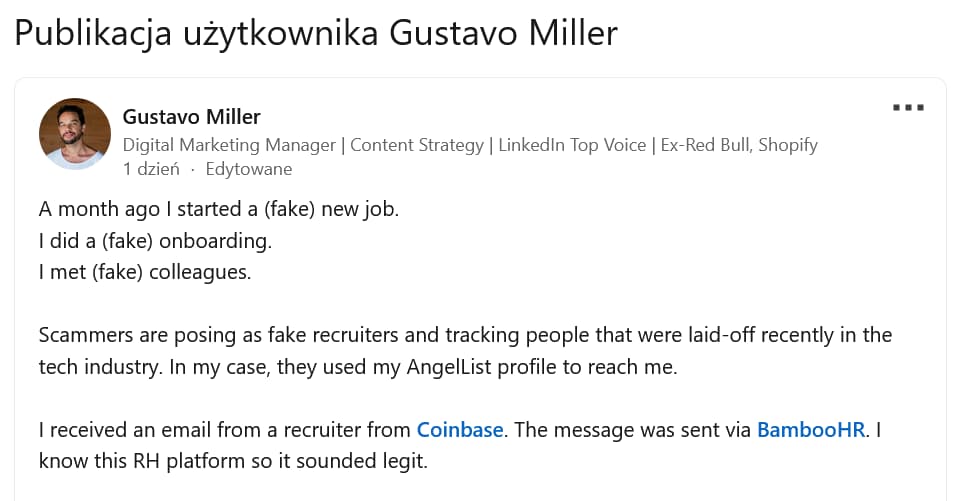

Analiza fałszywej rekrutacji i scamu z kryptowalutami na LinkedIn

Cyber, Cyber… – 318 – Role i kompetencje w zespole CSIRT