Kolejne wariacje podatności Log4j mnożą się niemal z każdym dniem. Zalecamy śledzenie publikacji kolejnych wersji biblioteki.

Bez wątpienia końcówka roku w cyberbezpieczeństwie upłynęła pod znakiem podatności w javowej bibliotece Log4j. Zagrożenie jest o tyle duże, iż Log4j jest biblioteką niezwykle popularną, a sama luka jest aktywnie wykorzystywane przez ogromną liczbę atakujących. Dlatego przedstawiamy kompilację najważniejszych informacji o zagrożeniu, które najpewniej pozostanie jeszcze z nami na długie miesiące, a być może i lata. Log4j – czym jest?Aby zrozumieć, jak działa exploit podatności, warto w pierwszej kolejności prześledzić zastosowania samej biblioteki. Log4j to niezwykle popularna biblioteka służąca jako framework obsługujący logi aplikacji.Log4j – najważniejsze informacje w jednym miejscu

bulldogjob.pl 3 lat temu

- Strona główna

- Serwisy SEC

- Log4j – najważniejsze informacje w jednym miejscu

Powiązane

7:00 WARGA & WUWUNIO - PORANEK!

2 godzin temu

EDR vs MDR vs XDR

1 dzień temu

Polecane

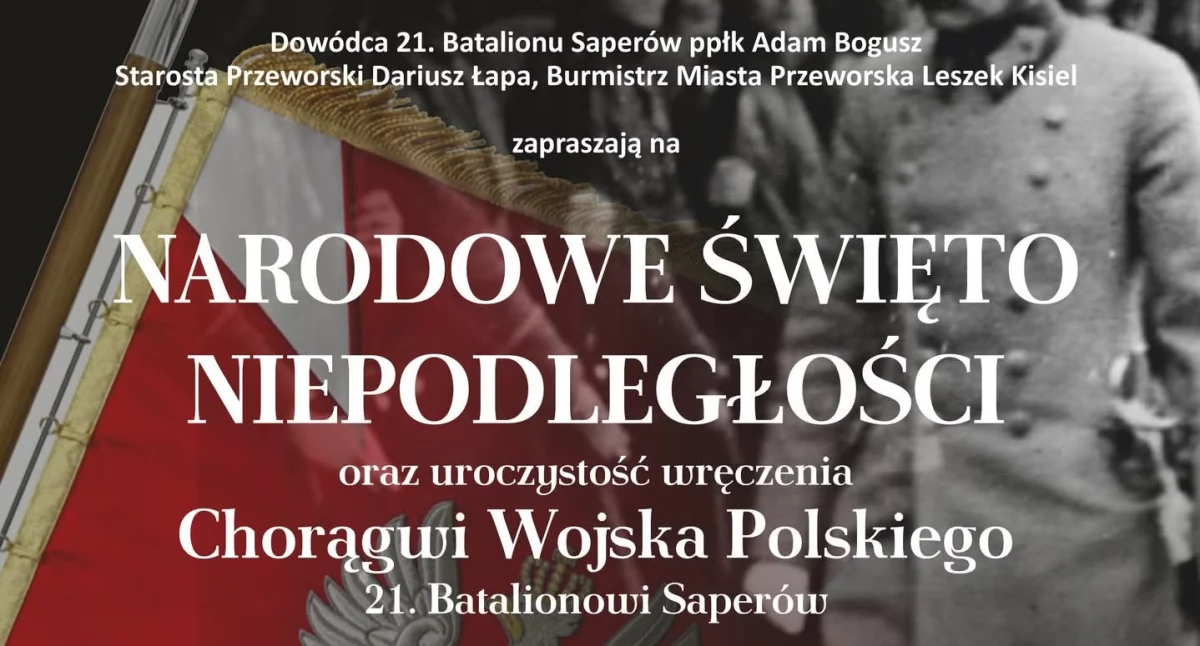

Narodowe Święto Niepodległości w Przeworsku

1 dzień temu

Niewybuch w Świdniku – interweniowali saperzy i policja

2 tygodni temu