Jakie informacje przydadzą się, aby odzyskać podatek z zagranicy?

Menadżer haseł (podobno) kradnący hasła, czyli najciemniej pod latarnią

YouTube Shorts hitem internetu. Miliardowe miesięczne wyświetlenia

Jak ochronić swój telefon przed spamem?

Optymalizacja procesów inżynieryjnych z EPLAN

Jak skutecznie monitorować cyberbezpieczeństwo?

Jakie są najnowsze zagrożenia dla bezpieczeństwa urządzeń w firmie?

Jak zabezpieczyć dokumenty firmowe przed ransomware?

Zawody Pwn2Own w hakowaniu branży automotive – zwycięzcy zgarniają łącznie milion dolarów!

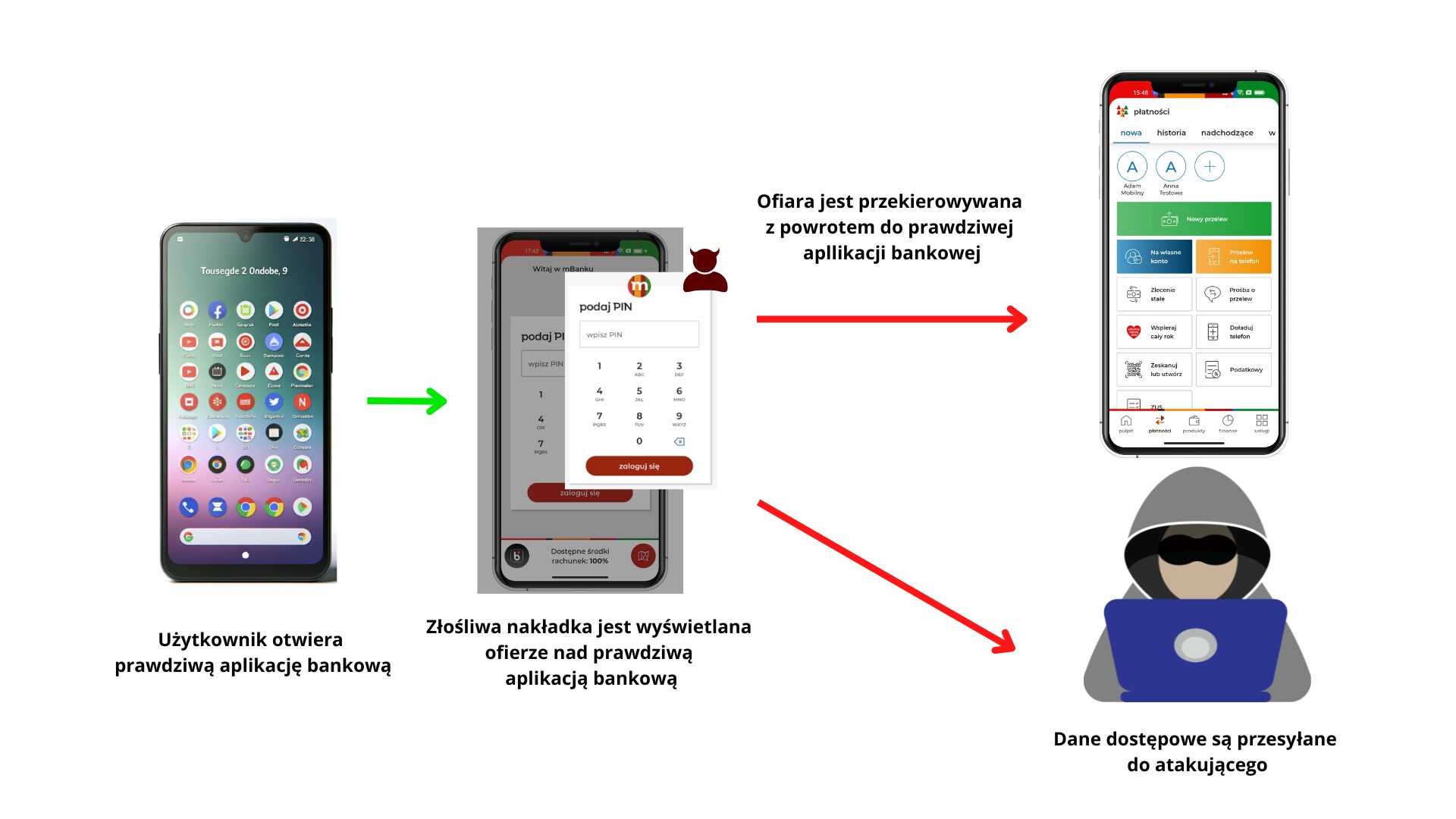

Biometria jest bezpieczniejsza – o tym jak malware okrada użytkowników Androidów