Adware może być bardzo niebezpieczny – Eksperci Fortinet wyjaśniają, w jaki sposób ono działa oraz jak się przed nim chronić

Analiza danych w języku R – odcinek 2

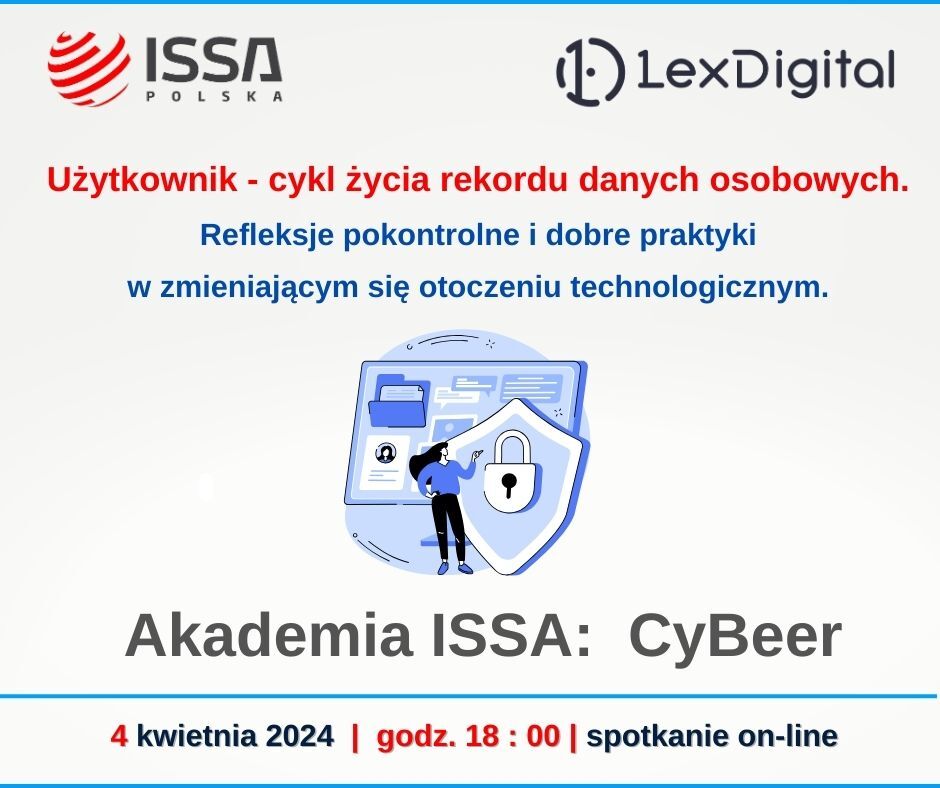

0️⃣4️⃣/0️⃣4️⃣ Akademia ISSA: Cybeer - Użytkownik - cykl życia rekordu danych osobowych. Refleksje pokontrolne i dobre praktyki w zmieniającym się otoczeniu technologicznym - REJESTRACJA

Czym charakteryzuje się Adware i jak go unikać?

3G-HF Fast Traffic manager (FTM) at work

Poważny incydent bezpieczeństwa u japońskiego giganta technologicznego

Globalny atak phishingowy. Znowu stoją za nim Rosjanie

Cyber, Cyber… – 375 – Raport – Facebook przegrał w sądzie i luka w Windows SmartScreen

Rosyjscy hakerzy uzyskali dostęp do wewnętrznych systemów i repozytoriów kodu Microsoft

#CyberMagazyn: Jak kraje nordyckie chcą zabezpieczać cyberprzestrzeń?