Rusza wykaz DNO, czyli ustawa anty-spoofingowa. Koniec z telefonami podszywającymi się pod pracowników banków?

Czym jest Vulnerability Management?

Małe firmy też są narażone na ataki – hakerzy włamują się tak samo, jak do korporacji

Luki w Tesli. Etyczni hakerzy znaleźli podatności

Cyberbezpieczeństwo to gra zespołowa. Wszyscy jesteśmy dziś na froncie

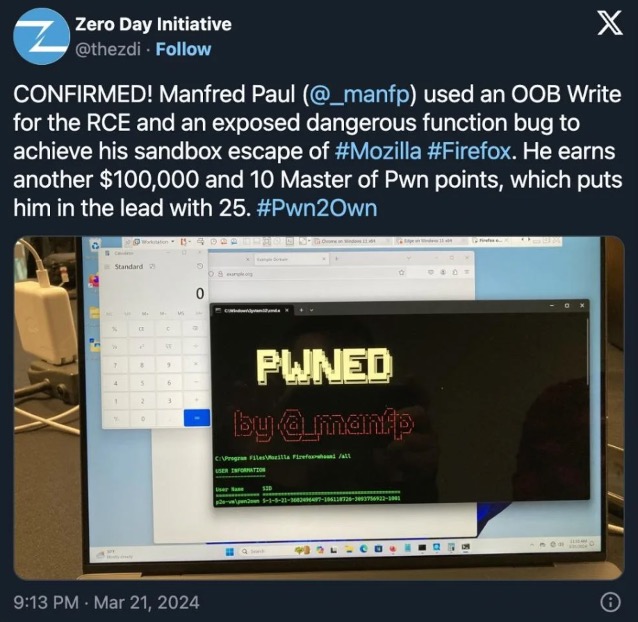

Mozilla naprawia dwa krytyczne błędy wykryte podczas zawodów hakowania

Procter & Gamble zorganizowało hackaton w szczytnym celu

[AKTUALIZACJA #2] DCG Centrum Medyczne pokazuje jak nie informować o kradzieży danych pacjentów

![[AKTUALIZACJA #2] DCG Centrum Medyczne pokazuje jak nie informować o kradzieży danych pacjentów](https://niebezpiecznik.pl/wp-content/uploads/2024/03/DCG-wyciek.jpg)

Oprogramowanie Scareware: przykłady i jak się przed nim bronić?

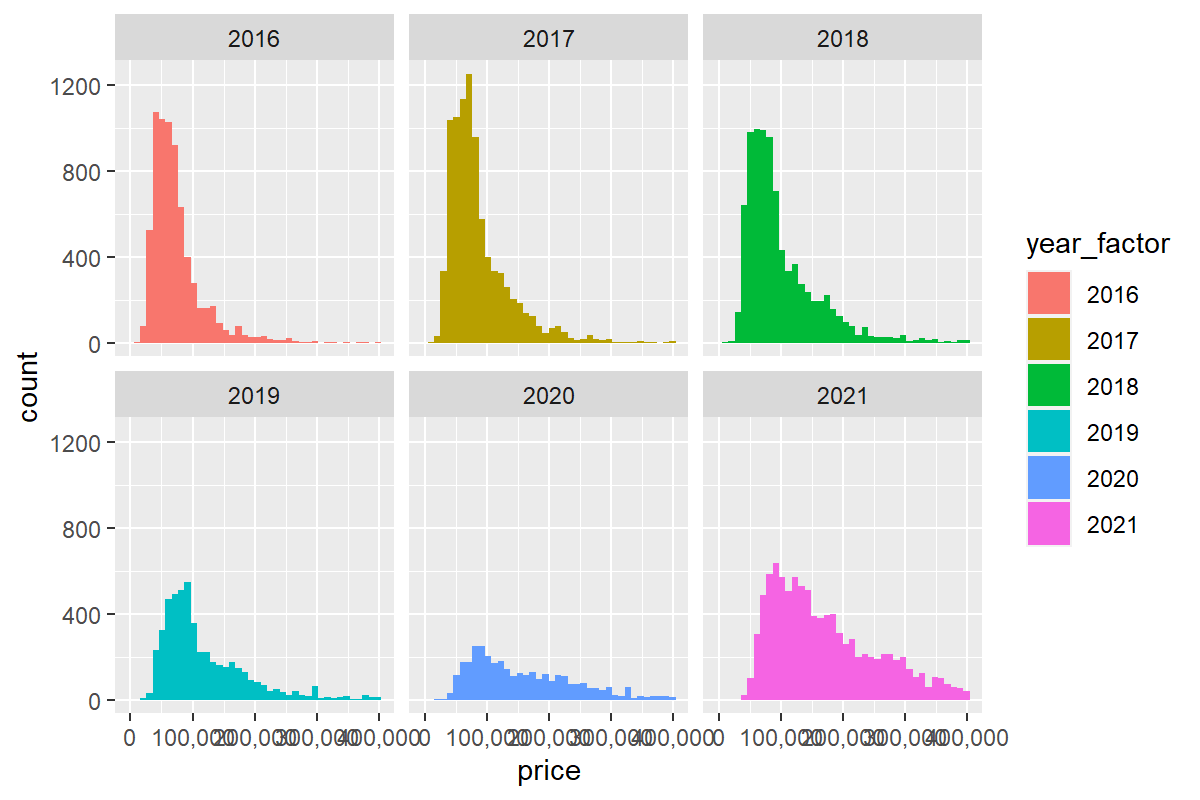

Analiza danych w języku R – odcinek 3