Zdrowych i bezpiecznych świąt życzy redakcja CyberDefence24

Robert Kroplewski odwołany z funkcji pełnomocnika w Ministerstwie Cyfryzacji

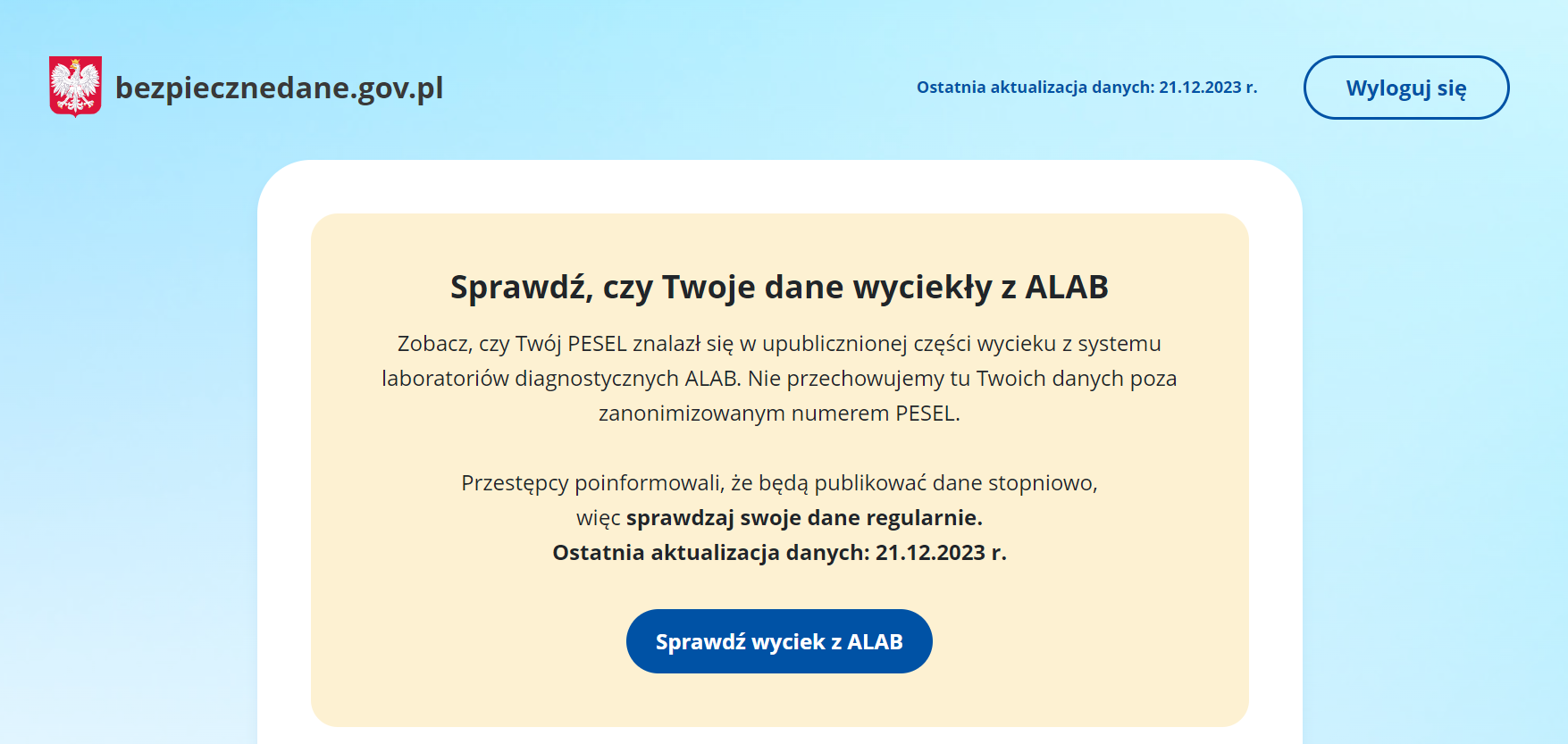

Kolejne dane z ALAB ujawnione. Sprawdź swój PESEL

SMTP Smuggling – nowy groźny atak umożliwiający hakerom wysyłanie sfałszowanych wiadomości e-mail

Ktoś zhakował moje konto na Facebooku. Czy mogę założyć drugie konto?

Nowa opcja na TikToku - konto artysty

USA. Czy będzie ostrzejsze prawo chroniące prywatność dzieci online?

Wykryto słabość protokołu SSH, z którego korzysta większość internetu

Jak nie paść ofiarą świątecznego cyberprzestępstwa

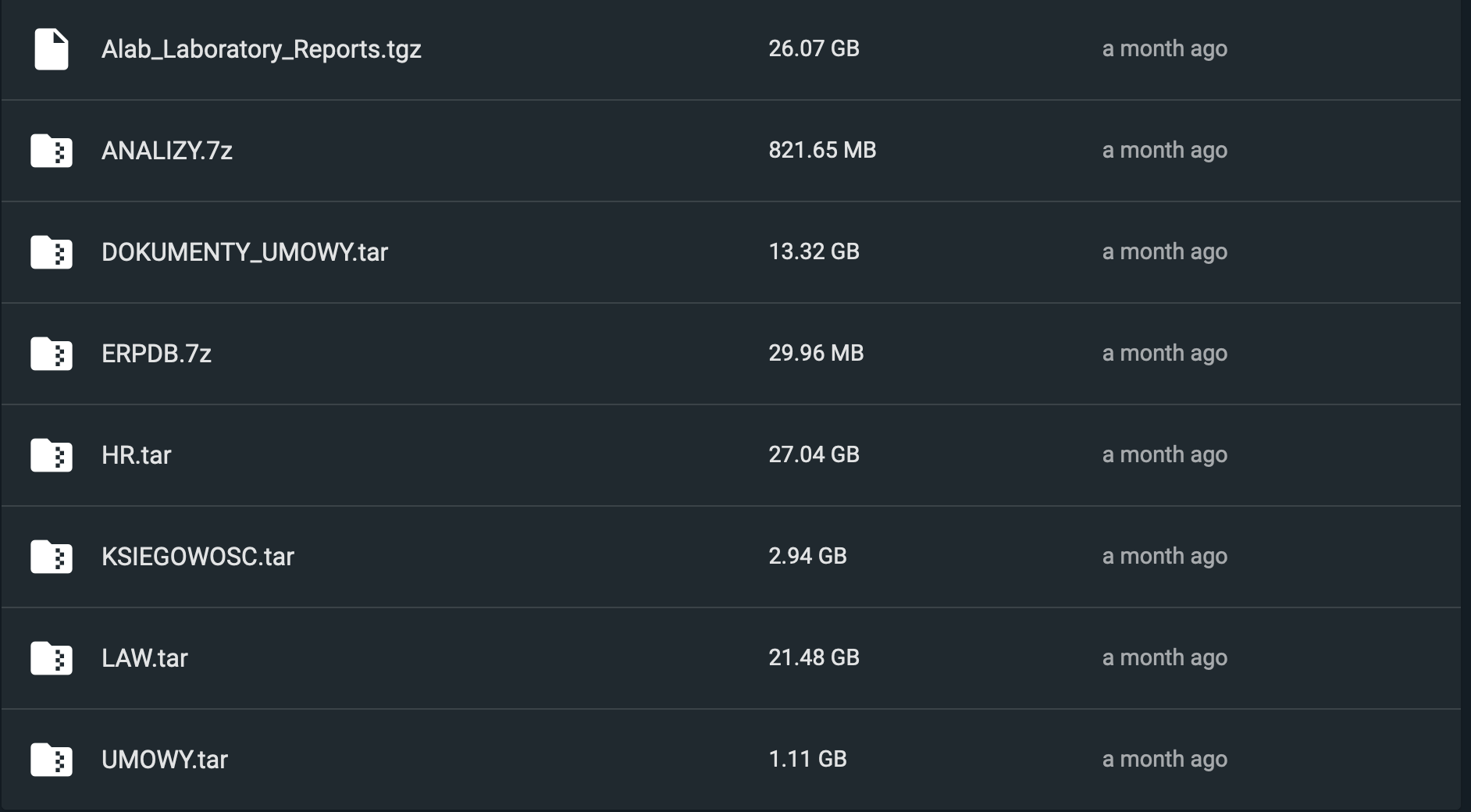

Przestępcy publikują kolejną dużą paczkę danych z wycieku ALAB. Aż ~220 000 nowych numerów PESEL i skojarzonych z nimi rekordów.