Czy twoje dziecko jest bezpieczne na TikToku?

Czy aplikacje bezpieczeństwa osobistego są skuteczne?

Jak zabezpieczyć urządzenia firmowe przed ransomware?

RK137 - Pogaduchy do cyberpoduchy! | Rozmowa Kontrolowana

Uwaga na aktywną exploitację intancji Sharepointa. Bez uwierzytelnienia przejmują serwery. Banalna podatność CVE-2023-29357

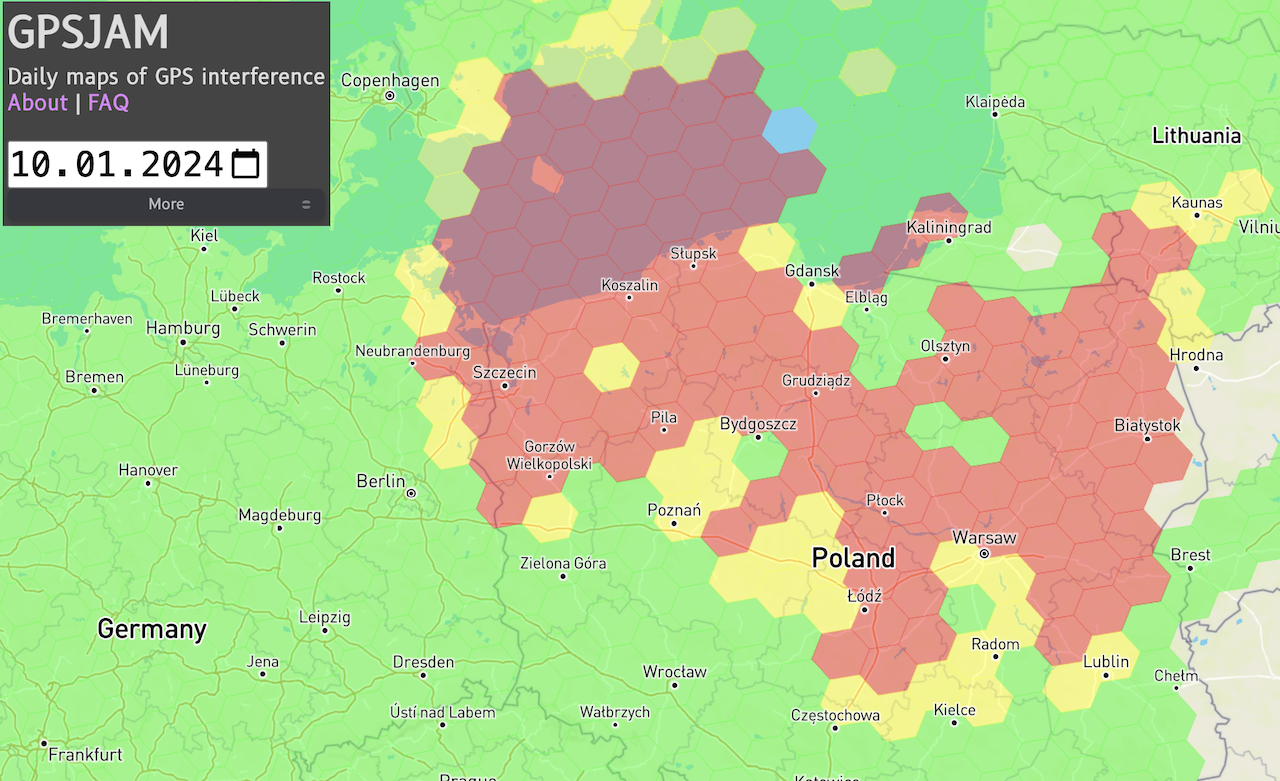

Szwedzki wywiad wojskowy wszczyna dochodzenie w sprawie zakłócania GPS nad Bałtykiem. „Działania hybrydowe mające siać niepewność”

#CyberMagazyn: Cyberbezpieczeństwo: prognozy na 2024

Szef SEC wydał oświadczenie w sprawie włamania. Sprawą zajmie się FBI

Hosting WWW – jak znaleźć najlepszą opcję dla swojej strony?

Twitterowe konto byłego ministra spraw zagranicznych Zbigniewa Rau – zhackowane. Reklamuje w tym momencie scam na kryptowaluty.