W małych i średnich firmach za granicą aż 70% interwencji zespołów reagowania na incydenty stanowią ataki ransomware – wynika z analiz firmy Sophos. Cyberprzestępcy coraz częściej wykorzystują luki w urządzeniach sieciowych i przełamują powszechnie stosowane zabezpieczenia, jak uwierzytelnianie wieloskładnikowe. Klasyczne kampanie phishingowe ustępują miejsca nowym technikom, takim jak email bombing, vishing (oszustwa telefoniczne) czy quishing, czyli oszustwa z wykorzystaniem kodów QR.

Analizy przeprowadzone przez Sophos MDR (Managed Detection and Response) wykazały, iż ransomware i próby kradzieży danych stanowiły 30% wszystkich wykrytych incydentów cyberbezpieczeństwa w sektorze MŚP. Złośliwe oprogramowanie szyfrujące dane było też powodem aż 7 na 10 interwencji zespołów reagowania. Małe firmy są głównym celem przestępców i coraz częściej padają ofiarami zaawansowanych ataków. Wiele z nich posiada też przestarzałą lub niewłaściwie skonfigurowaną infrastrukturę IT, co znacząco ułatwia przestępcom przeprowadzenie skutecznego ataku.

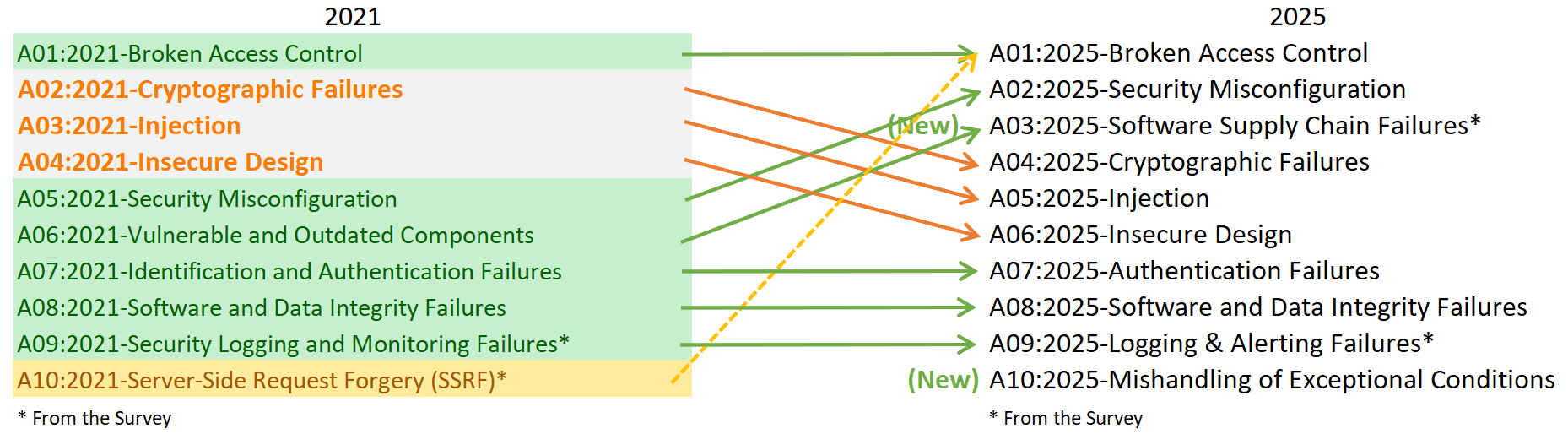

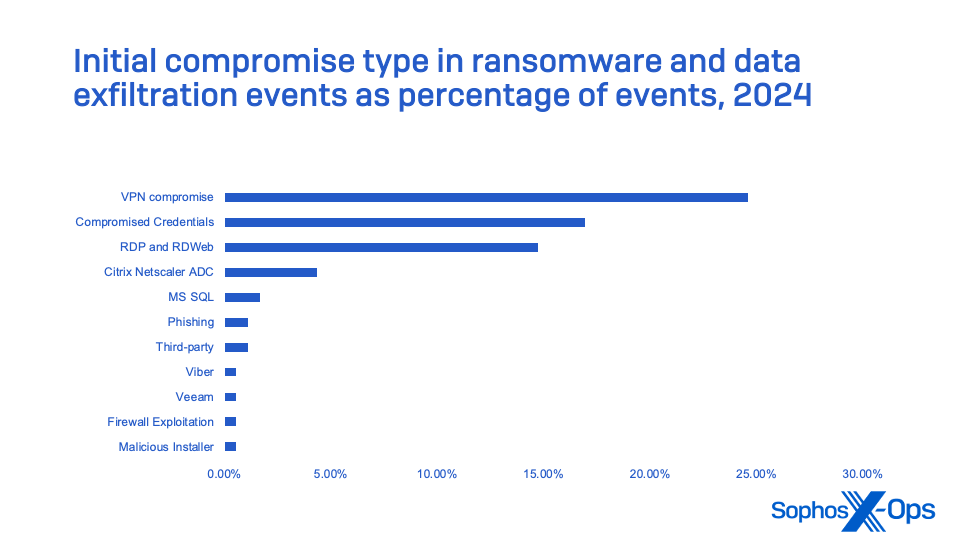

Grafika pokazuje popularność początkowych wektorów ataków zaobserwowanych w atakach ransomware z kradzieżą danych w małych i średnich firmach. Najczęstszym problemem jest podatność w VPN oraz kradzież poświadczeń logowania.

Grafika pokazuje popularność początkowych wektorów ataków zaobserwowanych w atakach ransomware z kradzieżą danych w małych i średnich firmach. Najczęstszym problemem jest podatność w VPN oraz kradzież poświadczeń logowania.

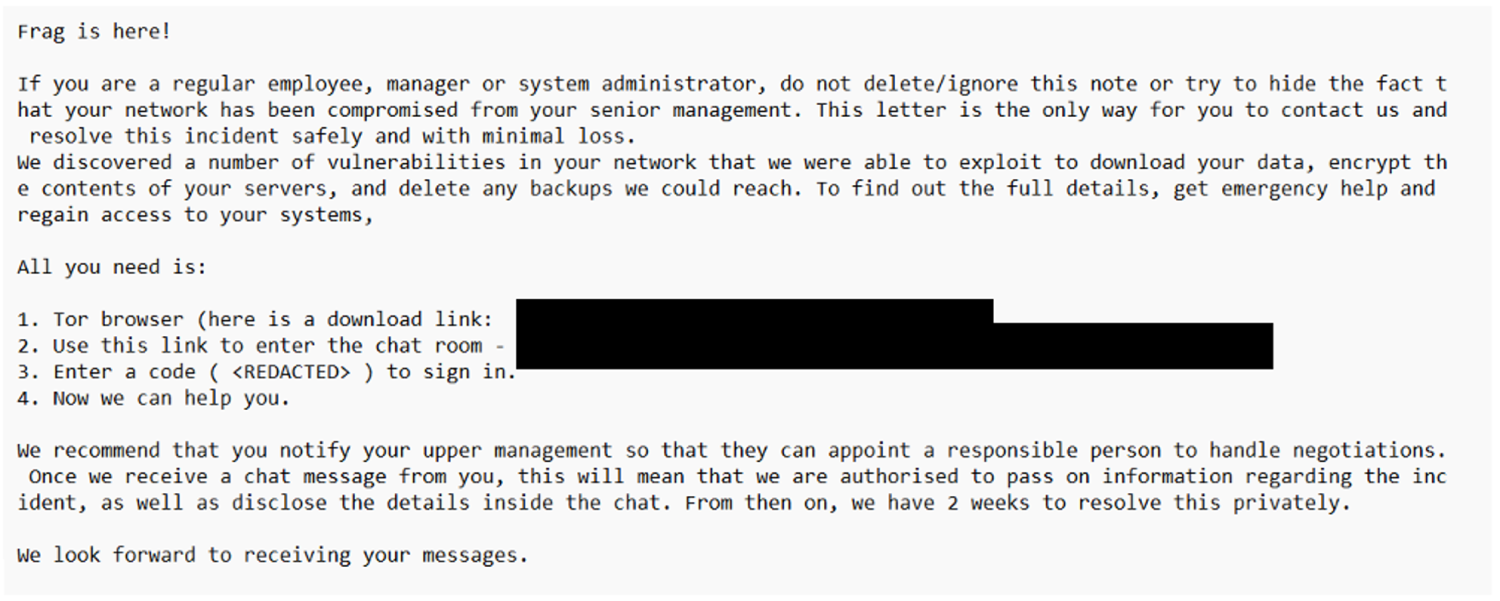

Notka okupu z Frag Ransomware.

Notka okupu z Frag Ransomware.

Firmowe skrzynki na celowniku hakerów

Firmowa poczta e-mail coraz częściej staje się furtką do większych incydentów naruszenia bezpieczeństwa. Cyberprzestępcy za pośrednictwem wiadomości elektronicznych rozsyłają złośliwe oprogramowanie, wyłudzają dane logowania oraz stosują sztuczki socjotechniczne, na przykład podszywają się pod współpracowników lub partnerów biznesowych. Do przejmowania kont e-mailowych stosują przede wszystkim phishing, z pomocą którego nie tylko pozyskują dane logowania, ale mogą również przechwytywać kody autoryzacyjne w czasie rzeczywistym, podszywając się pod prawdziwe serwisy.

Autorzy raportu zwracają też uwagę, iż klasyczne kampanie phishingowe ustępują miejsca nowym technikom, takim jak email bombing (masowe wysyłanie tysięcy wiadomości w krótkim czasie), vishing (wyłudzanie danych przez rozmowę telefoniczną) czy quishing, czyli oszustwa dzięki kodów QR. W połączeniu ze wzrostem aktywności tzw. access brokerów, którzy sprzedają dostęp do zainfekowanych systemów innym grupom przestępczym, metody manipulacji socjotechnicznych stają się coraz bardziej złożone.

VPN i firewalle furtką do sieci

Urządzenia infrastruktury brzegowej, takie jak firewalle oraz VPN, odpowiadają za 25% przypadków naruszenia bezpieczeństwa w przedsiębiorstwach (w incydentach, które udało się jednoznacznie potwierdzić na podstawie danych telemetrycznych z monitoringu aktywności sieciowej i systemowej). Eksperci podkreślają jednak, iż rzeczywista skala tego zjawiska może być znacznie większa, ponieważ nie wszystkie przypadki są możliwe do precyzyjnego prześledzenia.

Jak się chronić?

Dostosowanie ochrony do zagrożeń nie zawsze wymaga dużych nakładów finansowych – często kluczowa jest zmiana podejścia. Sam login i hasło to dziś za mało, by skutecznie chronić dostęp do zasobów. Zamiast polegać na pojedynczych zabezpieczeniach, warto wdrożyć wielowarstwową strategię. Pomocna w tym celu może być migracja z tradycyjnych haseł na cyfrowe klucze dostępu, które są odporne na przechwycenie przez phishing. Tam, gdzie nie jest to jeszcze możliwe, zaleca się stosowanie uwierzytelniania wieloskładnikowego. Szczególną uwagę warto poświęcić również aktualizowaniu urządzeń brzegowych – pozostawione bez łatania luk w zabezpieczeniach mogą stać się łatwym punktem wejścia do firmowych systemów.