Wprowadzenie do problemu / definicja

Operation Atlantic to skoordynowana operacja organów ścigania z USA, Wielkiej Brytanii i Kanady, wymierzona w transgraniczne oszustwa kryptowalutowe. Jej głównym celem było zakłócenie działalności grup wykorzystujących mechanizm approval phishing, czyli technikę nakłaniania ofiar do samodzielnego zatwierdzania złośliwych operacji w portfelach kryptowalutowych.

To szczególnie niebezpieczny model ataku, ponieważ użytkownik nie musi ujawniać hasła ani klucza prywatnego. W praktyce sam nadaje przestępcom uprawnienia do transferu tokenów lub podpisuje operację, której skutków nie rozumie. W efekcie środki mogą zostać przejęte bez klasycznego włamania do systemu.

W skrócie

W ramach Operation Atlantic zidentyfikowano ponad 45 mln USD w skradzionych aktywach cyfrowych. Około 12 mln USD zostało zamrożonych z myślą o zwrocie środków poszkodowanym.

Skala procederu objęła ponad 20 tys. ofiar w USA, Wielkiej Brytanii i Kanadzie. Śledczy powiązali kampanię nie tylko z approval phishingiem, ale również z szerszym ekosystemem oszustw inwestycyjnych, w tym schematami typu pig butchering.

- ponad 45 mln USD zidentyfikowanych jako skradzione aktywa,

- około 12 mln USD zamrożonych,

- ponad 20 tys. poszkodowanych,

- międzynarodowa kooperacja organów ścigania i analityków blockchain.

Kontekst / historia

Cyberprzestępczość wymierzona w użytkowników kryptowalut zmienia się wraz z rozwojem rynku aktywów cyfrowych. O ile wcześniej dominowały klasyczne kampanie phishingowe, przejmowanie kont czy złośliwe oprogramowanie wykradające dane uwierzytelniające, dziś coraz większą rolę odgrywają oszustwa wykorzystujące natywne mechanizmy ekosystemu Web3.

Approval phishing jest przykładem takiej ewolucji. Atak nie opiera się na technicznym obejściu zabezpieczeń urządzenia, ale na manipulacji użytkownikiem i wykorzystaniu zaufania do interfejsu portfela, aplikacji DeFi lub pozornie legalnej platformy inwestycyjnej. Ofiara widzi żądanie, które może wyglądać jak zwykła weryfikacja, połączenie portfela albo akceptacja transakcji, podczas gdy w rzeczywistości nadaje szerokie uprawnienia złośliwemu kontraktowi.

Operation Atlantic wpisuje się w coraz silniejszy trend współpracy międzynarodowej pomiędzy organami ścigania, sektorem prywatnym i firmami specjalizującymi się w analityce blockchain. W środowisku kryptowalut przepływ środków następuje niemal natychmiast, a infrastruktura wykorzystywana przez oszustów często obejmuje wiele jurysdykcji, portfeli pośrednich i usług mieszających lub wymieniających aktywa.

Analiza techniczna

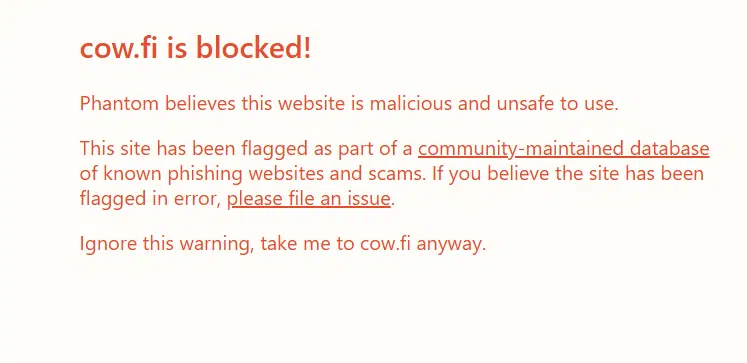

Z technicznego punktu widzenia approval phishing polega na skłonieniu ofiary do wykonania pozornie prawidłowej akcji kryptograficznej. Przestępcy przygotowują fałszywe strony, aplikacje lub scenariusze inwestycyjne, a następnie nakłaniają użytkownika do połączenia portfela i zatwierdzenia określonego żądania.

W zależności od typu aktywa i wykorzystywanego łańcucha bloków atak może obejmować różne mechanizmy autoryzacji. Celem jest jednak zawsze uzyskanie takiego poziomu dostępu, który pozwoli później opróżnić portfel ofiary lub przejmować środki etapami.

- nadanie uprawnień do wydawania tokenów przez złośliwy smart kontrakt,

- podpisanie wiadomości umożliwiającej dalszą autoryzację działań,

- potwierdzenie transakcji wyglądającej na rutynową operację,

- autoryzację dostępu do portfela w ramach fikcyjnej inwestycji lub wypłaty.

Po uzyskaniu odpowiednich zgód napastnicy mogą uruchomić automatyczne skrypty monitorujące saldo i przejmować środki wtedy, gdy w portfelu pojawią się nowe aktywa. To istotna różnica względem klasycznego phishingu, w którym celem jest zdobycie danych logowania. W tym modelu użytkownik sam wykonuje czynność, która z perspektywy blockchaina wygląda jak legalna autoryzacja.

Dużą rolę w Operation Atlantic odegrała analiza łańcucha bloków. Śledczy i analitycy mogli korelować adresy, śledzić przepływy środków przez portfele pośrednie oraz identyfikować momenty, w których aktywa trafiały do podmiotów objętych procedurami AML i KYC. To właśnie na styku z regulowaną infrastrukturą możliwe staje się zamrożenie części środków i ograniczenie dalszego transferu.

Konsekwencje / ryzyko

Skala operacji pokazuje, iż approval phishing nie jest niszowym problemem dotyczącym wyłącznie zaawansowanych użytkowników DeFi. Ofiarami padają również osoby korzystające z popularnych portfeli mobilnych, rozszerzeń przeglądarkowych i platform inwestycyjnych bez pełnego zrozumienia modelu uprawnień oraz konsekwencji podpisywanych operacji.

Najpoważniejsze ryzyko polega na tym, iż raz nadane uprawnienia mogą pozostać aktywne przez długi czas. choćby jeżeli użytkownik nie widzi natychmiastowej utraty środków, złośliwy kontrakt może zostać wykorzystany później, gdy w portfelu pojawią się nowe tokeny.

- nieodwracalna utrata aktywów po zatwierdzeniu złośliwej operacji,

- długotrwałe pozostawienie aktywnych zgód dla podejrzanych kontraktów,

- wtórne oszustwa związane z rzekomym odzyskiwaniem środków,

- problemy jurysdykcyjne i dowodowe przy dochodzeniu roszczeń,

- rozszerzanie kampanii na nowe sieci blockchain i typy tokenów.

Dla giełd, operatorów portfeli, instytucji finansowych i zespołów compliance oznacza to konieczność szybszego wykrywania nietypowych wzorców transakcyjnych oraz lepszej wymiany informacji z partnerami międzynarodowymi. Ochrona użytkownika w środowisku Web3 wymaga dziś nie tylko zabezpieczenia infrastruktury, ale również analizy zachowań i kontekstu autoryzacji.

Rekomendacje

Użytkownicy indywidualni powinni traktować każdy komunikat o podpisie lub nadaniu uprawnień jako operację wysokiego ryzyka. W praktyce oznacza to konieczność dokładnego sprawdzania, jaki zakres dostępu otrzymuje aplikacja i czy platforma, z którą łączony jest portfel, jest rzeczywiście wiarygodna.

- weryfikować każde żądanie podpisu i każdą prośbę o przyznanie uprawnień,

- nie łączyć portfela z niezweryfikowanymi platformami inwestycyjnymi,

- regularnie przeglądać aktywne zgody nadane smart kontraktom,

- rozdzielać środki operacyjne od długoterminowych oszczędności,

- korzystać z portfeli sprzętowych do przechowywania większych wartości,

- unikać ofert obiecujących szybki zysk i wywierających presję czasu.

Po stronie dostawców usług kryptowalutowych potrzebne są równie konkretne działania techniczne i organizacyjne. Samo wykrycie złośliwego adresu po incydencie nie wystarcza, jeżeli interfejs użytkownika wcześniej nie ostrzegał przed ryzykowną autoryzacją.

- wdrażać reguły detekcji charakterystyczne dla approval phishing,

- rozwijać ostrzeżenia dla użytkowników przed niebezpiecznymi zgodami,

- integrować analitykę blockchain z threat intelligence i AML,

- usprawniać procesy szybkiego blokowania środków,

- prowadzić kampanie edukacyjne wyjaśniające różnicę między połączeniem portfela, podpisem wiadomości a autoryzacją transferu.

Z perspektywy bezpieczeństwa najważniejsze pozostaje także projektowanie bardziej czytelnych interfejsów. Użytkownik powinien widzieć nie tylko techniczny komunikat podpisu, ale również prostą informację o tym, jakie realne konsekwencje może mieć dana zgoda.

Podsumowanie

Operation Atlantic pokazuje, iż approval phishing stał się dojrzałym i skalowalnym modelem cyberprzestępczym. Zidentyfikowanie ponad 45 mln USD skradzionych aktywów, zamrożenie około 12 mln USD oraz liczba ofiar przekraczająca 20 tys. potwierdzają, iż mowa o zagrożeniu masowym i transgranicznym.

Najważniejszy wniosek jest praktyczny: w świecie kryptowalut autoryzacja niebezpiecznej operacji przez samego użytkownika może być równie groźna jak klasyczne przejęcie konta. Skuteczna obrona wymaga więc jednocześnie edukacji, lepszej ergonomii bezpieczeństwa, analityki blockchain i ścisłej współpracy pomiędzy sektorem prywatnym oraz organami ścigania.