Wprowadzenie do problemu / definicja

Złośliwe rozszerzenia przeglądarki od lat pozostają jednym z trudniejszych do wykrycia zagrożeń po stronie użytkownika końcowego. Działają wewnątrz zaufanego środowiska przeglądarki i mogą uzyskiwać szeroki dostęp do kart, treści stron, danych formularzy, plików cookie oraz aktywnych sesji. W opisywanym przypadku badacze bezpieczeństwa wykryli kampanię obejmującą 108 rozszerzeń dla Google Chrome, które były wykorzystywane do przechwytywania danych sesyjnych, manipulowania ruchem oraz prowadzenia oszustw afiliacyjnych.

W skrócie

Kampania obejmowała ponad sto rozszerzeń podszywających się pod narzędzia użytkowe, dodatki zwiększające produktywność oraz pomocnicze moduły przeglądarkowe. Po instalacji uzyskiwały one szerokie uprawnienia do odczytu i modyfikacji danych na stronach internetowych, a następnie komunikowały się z infrastrukturą kontrolowaną przez operatorów.

- przechwytywanie identyfikatorów sesji i tokenów uwierzytelniających,

- monitorowanie aktywności przeglądania,

- przekierowywanie ruchu użytkowników,

- generowanie nieuprawnionych działań afiliacyjnych,

- manipulowanie atrybucją sprzedaży i ruchem marketingowym.

Skala tej operacji pokazuje, iż choćby pozornie niegroźne dodatki do przeglądarki mogą stać się narzędziem przejęcia kont, naruszenia prywatności i strat finansowych.

Kontekst / historia

Rozszerzenia przeglądarkowe od dawna są atrakcyjnym nośnikiem złośliwego kodu. Ich skuteczność wynika z faktu, iż użytkownicy często instalują je bez dokładnej weryfikacji, a żądane uprawnienia bywają nadmierne względem deklarowanej funkcjonalności. Jednocześnie model działania rozszerzeń umożliwia bardzo głęboką integrację z treścią odwiedzanych stron i ruchem sieciowym.

W ostatnich latach widoczny jest wzrost kampanii, w których dodatki do przeglądarek nie ograniczają się do klasycznego szpiegowania użytkownika. Coraz częściej służą do monetyzacji ruchu przez podmianę linków, wstrzykiwanie kodu reklamowego, ukryte przekierowania partnerskie oraz fałszowanie przypisania prowizji. To oznacza przesunięcie zagrożenia z prostego spyware w stronę bardziej złożonych operacji łączących cyberprzestępczość z nadużyciami reklamowymi.

Dodatkowym problemem jest to, iż złośliwe rozszerzenia mogą przez pewien czas działać pozornie poprawnie. Niepożądane funkcje bywają aktywowane dopiero po pobraniu konfiguracji z serwera operatora, co utrudnia wykrycie podczas wstępnej analizy.

Analiza techniczna

Z technicznego punktu widzenia tego rodzaju rozszerzenia zwykle opierają się na zestawie szerokich uprawnień, takich jak dostęp do wszystkich odwiedzanych witryn, możliwość odczytu i modyfikacji treści stron, obsługa kart przeglądarki oraz przechwytywanie wybranych żądań. Już sam taki profil uprawnień powinien wzbudzić podejrzenia, szczególnie gdy nie jest uzasadniony funkcją dodatku.

Złośliwa logika najczęściej jest podzielona między skrypty działające w tle, skrypty treściowe oraz zdalnie pobieraną konfigurację. Dzięki temu operatorzy mogą dynamicznie zmieniać zachowanie rozszerzenia bez konieczności publikowania nowej wersji. Dodatek może pobierać listy domen docelowych, reguły przekierowań, identyfikatory kampanii afiliacyjnych oraz instrukcje dotyczące przechwytywania konkretnych artefaktów sesyjnych.

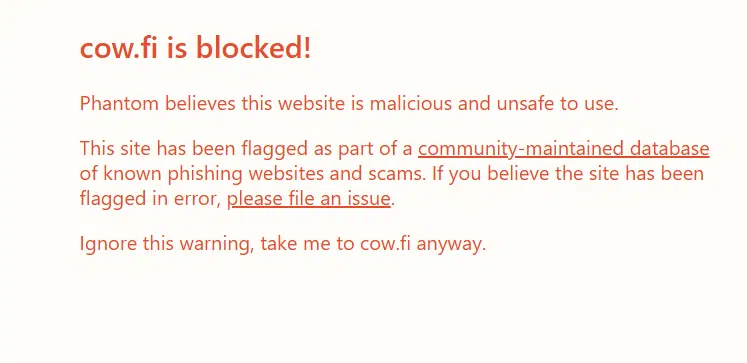

Kluczowym elementem tej kampanii było przechwytywanie danych sesyjnych. W praktyce oznacza to możliwość uzyskania tokenów uwierzytelniających, identyfikatorów sesji lub innych danych podtrzymujących zalogowany stan użytkownika w aplikacji webowej. jeżeli atakujący zdobędzie takie informacje, może próbować przejąć sesję bez znajomości hasła, zwłaszcza gdy aplikacja nie stosuje dodatkowych zabezpieczeń po stronie serwera.

Drugim filarem operacji były oszustwa afiliacyjne. Rozszerzenie mogło monitorować wizyty na stronach sklepów i platform transakcyjnych, a następnie wstrzykiwać lub podmieniać parametry śledzące, wykonywać ukryte przekierowania albo generować zdarzenia przypisujące prowizję operatorowi kampanii. Dla użytkownika taka aktywność najczęściej pozostaje niewidoczna, ale skutkuje manipulacją ekosystemem reklamowym i kontaktami z podejrzaną infrastrukturą.

W podobnych operacjach często stosuje się także techniki utrudniające analizę, takie jak zaciemnianie kodu JavaScript, warunkowe uruchamianie ładunku, filtrowanie środowisk badawczych oraz aktywowanie funkcji tylko dla wybranych regionów, domen lub grup ofiar. Tego typu mechanizmy zwiększają żywotność kampanii i zmniejszają szansę na szybkie wykrycie.

Konsekwencje / ryzyko

Najbardziej bezpośrednim skutkiem działania takich rozszerzeń jest ryzyko przejęcia sesji i nieautoryzowanego dostępu do kont. Dotyczy to zwłaszcza usług pocztowych, komunikatorów, platform e-commerce, paneli administracyjnych oraz aplikacji firmowych działających w przeglądarce.

Drugim obszarem ryzyka jest naruszenie poufności danych. Rozszerzenie mające dostęp do treści stron może odczytywać informacje wpisywane do formularzy, dane profilowe, historię przeglądania oraz elementy interfejsu aplikacji SaaS wykorzystywanych w organizacji. To zwiększa ryzyko wycieku danych osobowych, informacji biznesowych i metadanych przydatnych w dalszych etapach ataku.

Istotne są również konsekwencje finansowe i operacyjne. Oszustwa afiliacyjne prowadzą do nieuprawnionego przejmowania prowizji, ale jednocześnie pokazują, iż to samo rozszerzenie może być użyte do dostarczania innych ładunków, w tym treści phishingowych, reklamowych lub kolejnych mechanizmów śledzących. Dla organizacji oznacza to konieczność lepszego zarządzania flotą przeglądarek i kontrolą rozszerzeń instalowanych przez pracowników.

Rekomendacje

Organizacje powinny wdrożyć ścisłą politykę kontroli rozszerzeń przeglądarkowych. Najbezpieczniejszym podejściem jest model allowlist, w którym dozwolone są wyłącznie zatwierdzone dodatki o jasno uzasadnionym zastosowaniu biznesowym. W środowiskach zarządzanych centralnie warto korzystać z polityk przeglądarki blokujących instalację nieautoryzowanych rozszerzeń.

Niezbędne jest także regularne audytowanie już zainstalowanych dodatków. Szczególną uwagę należy zwracać na:

- rozszerzenia wymagające dostępu do wszystkich witryn,

- dodatki o niejasnym pochodzeniu lub słabej reputacji,

- narzędzia, których funkcjonalność nie uzasadnia szerokich uprawnień,

- nietypowe połączenia sieciowe inicjowane przez przeglądarkę,

- nagłe zmiany zachowania po aktualizacji rozszerzenia.

Po stronie obrony technicznej warto monitorować telemetrykę EDR, logi proxy oraz ruch DNS pod kątem komunikacji przeglądarek z podejrzaną infrastrukturą. Pomocne może być również wykrywanie anomalii wskazujących na przejęcie sesji, takich jak nietypowa lokalizacja logowania, zmiana urządzenia, nowy odcisk przeglądarki czy równoległe użycie tej samej sesji.

Użytkownicy końcowi powinni ograniczyć liczbę instalowanych rozszerzeń do minimum. Każdy dodatek należy oceniać pod kątem producenta, liczby instalacji, zakresu uprawnień i realnej potrzeby użycia. W przypadku podejrzenia kompromitacji należy natychmiast usunąć rozszerzenie, wylogować aktywne sesje, unieważnić tokeny, zmienić hasła oraz sprawdzić historię logowań i aktywność kont.

Warto również wdrażać zabezpieczenia ograniczające skutki przejęcia sesji, takie jak MFA odporne na phishing, krótkie czasy życia tokenów, analiza ryzyka logowania oraz dodatkowa ochrona sesji po stronie aplikacji.

Podsumowanie

Wykrycie 108 złośliwych rozszerzeń Chrome pokazuje, iż przeglądarka pozostaje jednym z kluczowych obszarów ryzyka w nowoczesnym środowisku pracy. Tego rodzaju kampanie łączą kradzież sesji, śledzenie aktywności i nadużycia afiliacyjne, a ich skuteczność opiera się na nadmiernych uprawnieniach oraz niskiej widoczności operacyjnej.

Dla zespołów bezpieczeństwa to wyraźny sygnał, iż rozszerzenia przeglądarkowe należy traktować jako pełnoprawny wektor ataku. Skuteczna obrona wymaga kontroli instalacji, regularnego audytu, monitorowania zachowania przeglądarek oraz szybkiej reakcji na wszelkie oznaki nadużyć.