Time Capsule bez wsparcia w macOS 27

Alarmujący komunikat ZUS. Dotyczy wszystkich emerytów w Polsce

Prezesi europejskich banków biją na alarm. „Zacznijcie gromadzić gotówkę”

Twój oddech jest jak odcisk palca. Może zdradzić emocje

Afera Paragon i włoski skandal. Ślady izraelskiego spyware na telefonach dziennikarzy

CYBERSEC EXPO & FORUM 2025 już za nami. O czym mówili prelegenci?

To oszustwo wyjątkowo gra na moich emocjach. Zabierają pieniądze i marzenia

OVHcloud umacnia pozycję lidera na rynku domen .pl

VPN w formie wtyczki? Sprawdzamy najlepsze usługi

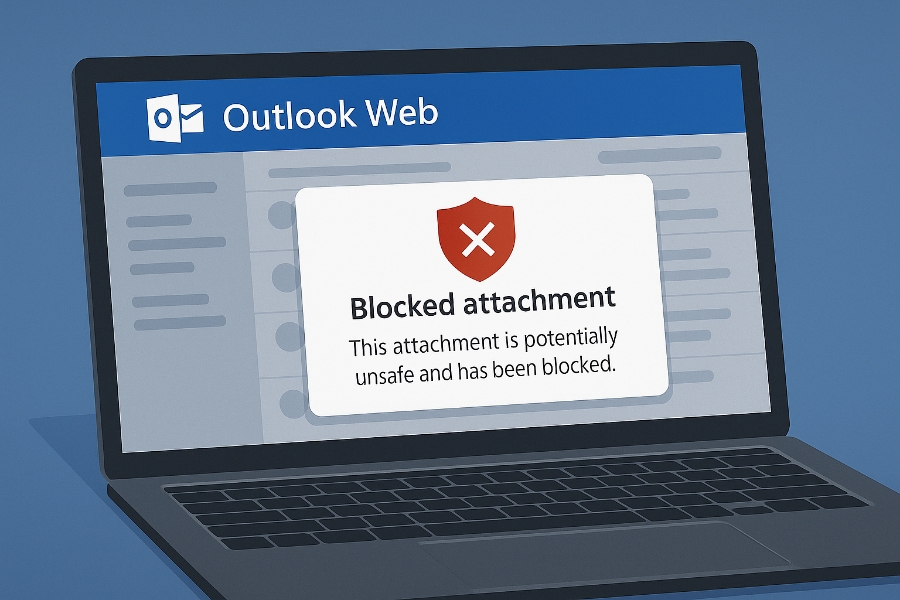

Bezpieczniejszy Microsoft 365: Outlook bez groźnych załączników i Teams z audytem ekranów