Rosyjscy hakerzy szpiegują Ukrainę i NATO. Używają backdoora

Atak DDoS: Co to? Jak działa? Przykłady

Cyber, Cyber… – 370 – Raport – Cyberatak na Uniwersytet Stanowy w Kansas i zero-day na Chrome

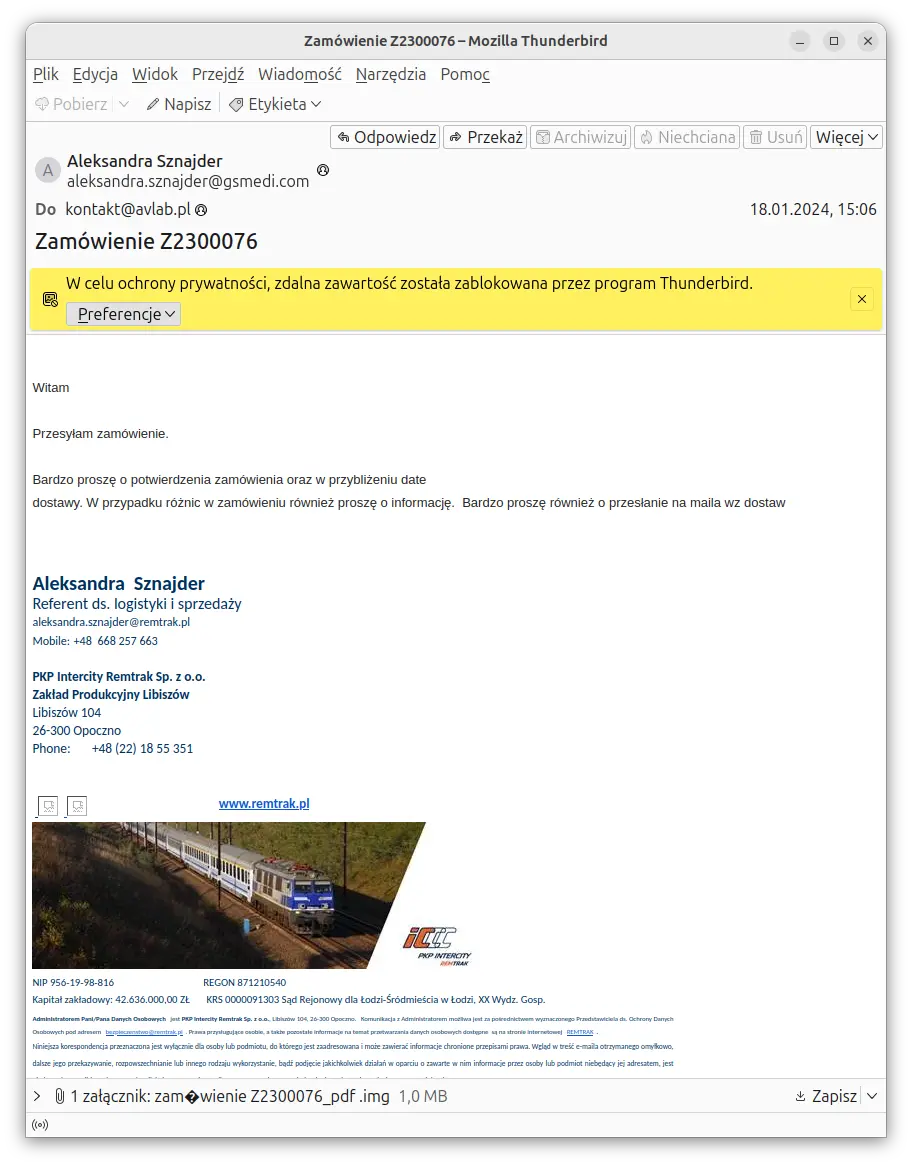

Widzisz podejrzany załącznik z rozszerzeniem .IMG albo .ISO? Nie otwieraj go!

Davos 2024. Szwajcaria na celowniku hakerów

Co to jest VPN? Teoria i praktyczna konfiguracja z wykorzystaniem OpenVPN

Jak bezpiecznie korzystać z usług ridesharing?

Jak unikać phishingu w wiadomościach na social mediach?

Nowe narzędzie dla systemu iOS do wykrywania infekcji wywołanych oprogramowaniem szpiegującym

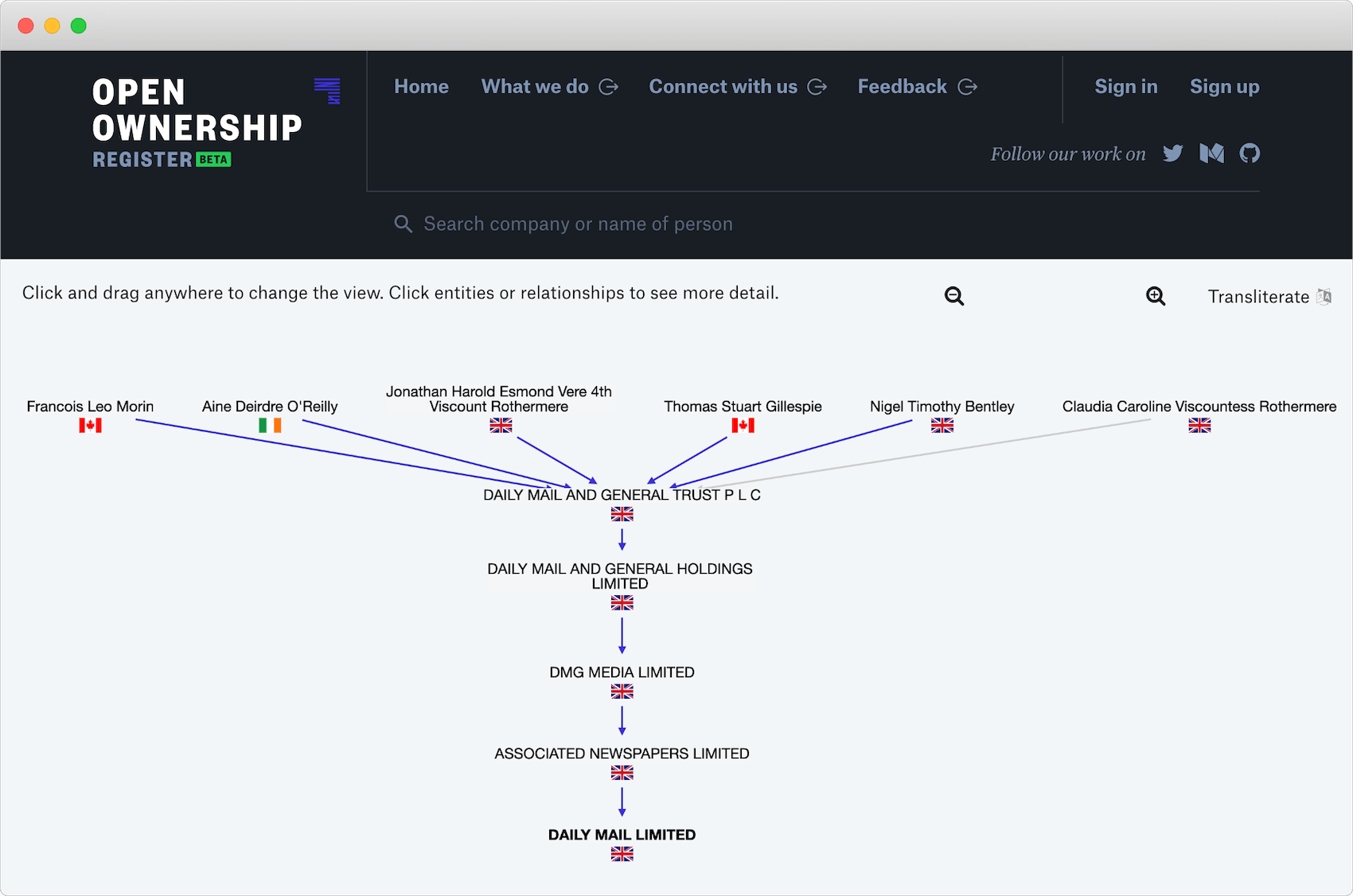

Ownership transparency in OSINT research