5 nowych zero-dayów w systemach i aplikacjach Microsoft

Cyber, Cyber… – 361 – Raport – OWASP Top 10 i fałszywe faktury

Huawei Connect 2023 – Huawei podwaja wsparcie na rzecz ekologicznej i cyfrowej transformacji w Europie

Nowa odsłona nadzoru rodzicielskiego na Facebooku: Co zyskują polscy rodzice i nastolatki

Zastrzeganie numeru PESEL. Cieszyński: to proces dwuetapowy

Wizerunek polityka z polskiego Sejmu wykorzystano w deepfake. Opisujemy zagrożenia i środki ostrożności dla dziennikarzy oraz użytkowników

Exatel nawiązuje współpracę z Policją

Managed Service Providers. Profesjonalna pomoc dla firm

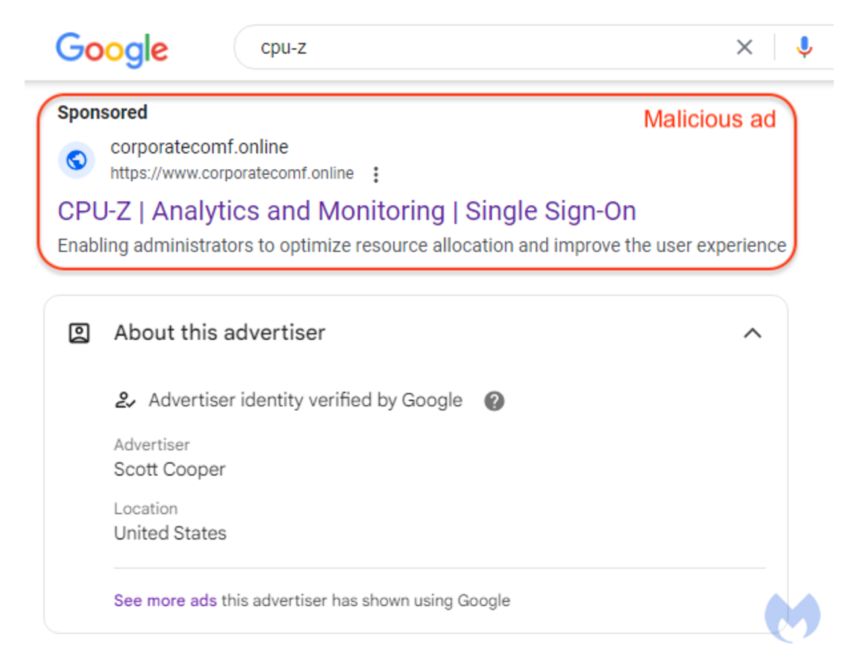

Popularne witryny o tematyce komputerowej kopiowane w celu dostarczenia malware

Uważaj na kampanie cyberprzestępców na fałszywych portalach o Windowsie