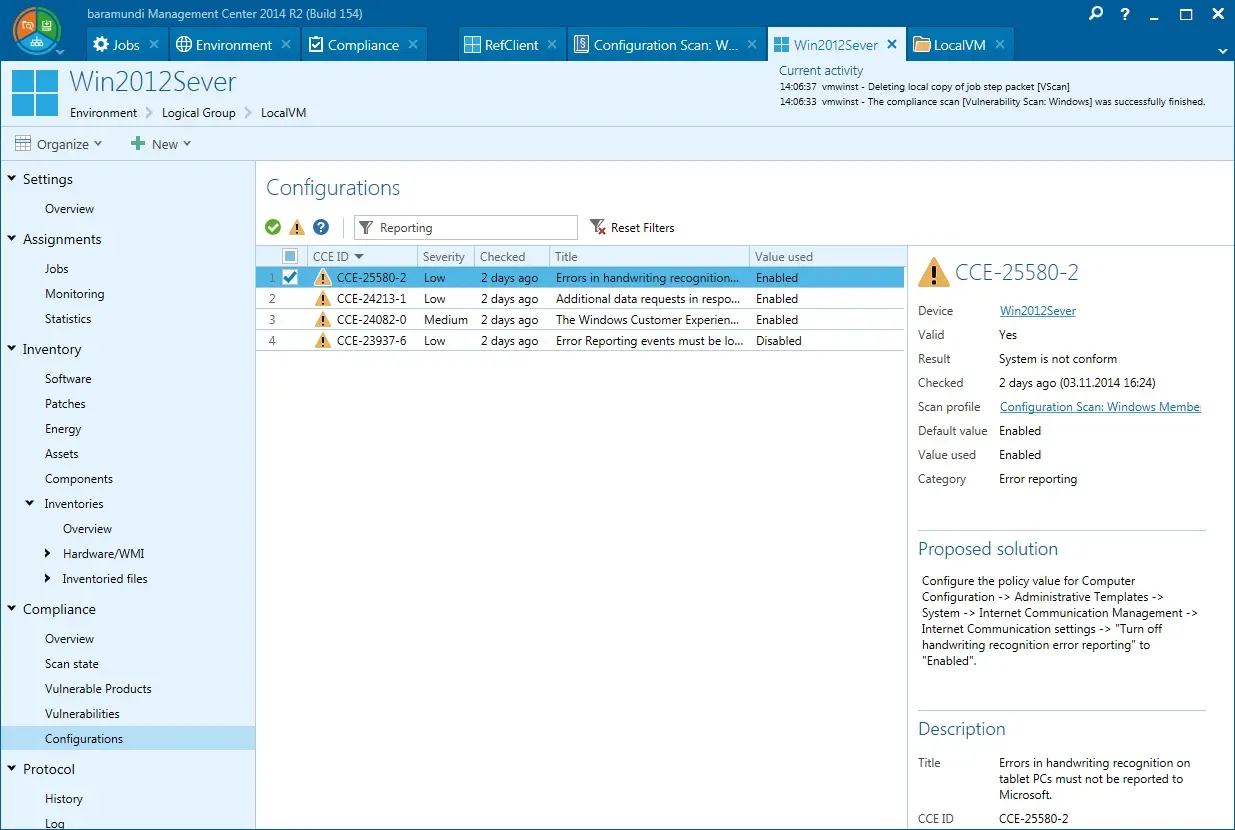

| Produkt | FactoryTalk® System Services (instalowane przez FTPM) v6.40 FactoryTalk® Policy Manager (FTPM) v6.40 |

| Numer CVE | CVE-2024-6325 |

| Krytyczność | 6,5/10 |

| CVSS | AV:L/AC:L/PR:L/UI:N/S:C/C:H/I:N/A:N |

| Opis | Wersja 6.40 FactoryTalk® Policy Manager umożliwiała niebezpieczne przechowywanie kluczy prywatnych z uprawnieniami do odczytu i wykonywania dla grupy Windows „Everyone”. Klucze te są używane do generowania certyfikatów cyfrowych i kluczy wstępnie udostępnionych. Ta luka w zabezpieczeniach może umożliwić złośliwemu użytkownikowi z dostępem do maszyny uzyskanie kluczy prywatnych. W przypadku ich uzyskania złośliwy użytkownik mógłby podszyć się pod zasoby w zabezpieczonej sieci. W przypadku klientów korzystających z FactoryTalk® Policy Manager v6.40, którzy złagodzili luki CVE-2021-22681 i CVE-2022-1161, wdrażając zabezpieczenia CIP i nie aktualizując systemu do wersji zawierających naprawę, ta luka może umożliwić atakującemu wykorzystanie luk CVE-2022-1161 i CVE-2022-1161. |

| Numer CVE | CVE-2024-6236 |

| Krytyczność | 5.9/10 |

| CVSS | AV:L/AC:L/PR:L/UI:R/S:C/C:H/I:N/A:N |

| Opis | W usłudze FactoryTalk® System Service istnieje luka umożliwiająca ujawnienie poufnych informacji. Użytkownik złośliwy może wykorzystać tę lukę, uruchamiając proces tworzenia kopii zapasowej lub przywracania, który tymczasowo ujawnia klucze prywatne, hasła, klucze wstępnie udostępnione i foldery bazy danych, gdy są one tymczasowo kopiowane do folderu tymczasowego. Ta luka wynika z braku jawnych uprawnień ustawionych w folderze kopii zapasowej. jeżeli klucze prywatne zostaną uzyskane przez złośliwego użytkownika, może on podszywać się pod zasoby w zabezpieczonej sieci. |

| Aktualizacja | TAK |

| Link | https://www.rockwellautomation.com/en-us/trust-center/security-advisories/advisory.SD1678.html |

![Krytyczna podatność w Androidzie umożliwia zdalne wykonanie kodu, bez interakcji ze strony użytkownika [CVE-2025-48593]](https://sekurak.pl/wp-content/uploads/2025/11/Zrzut-ekranu-2025-11-7-o-13.55.14.png)