Opis podatności

CERT Polska otrzymał zgłoszenie o lukach w oprogramowaniu układowym kamer Smartwares CIP-37210AT i C724IP oraz uczestniczył w koordynacji ich ujawnienia.

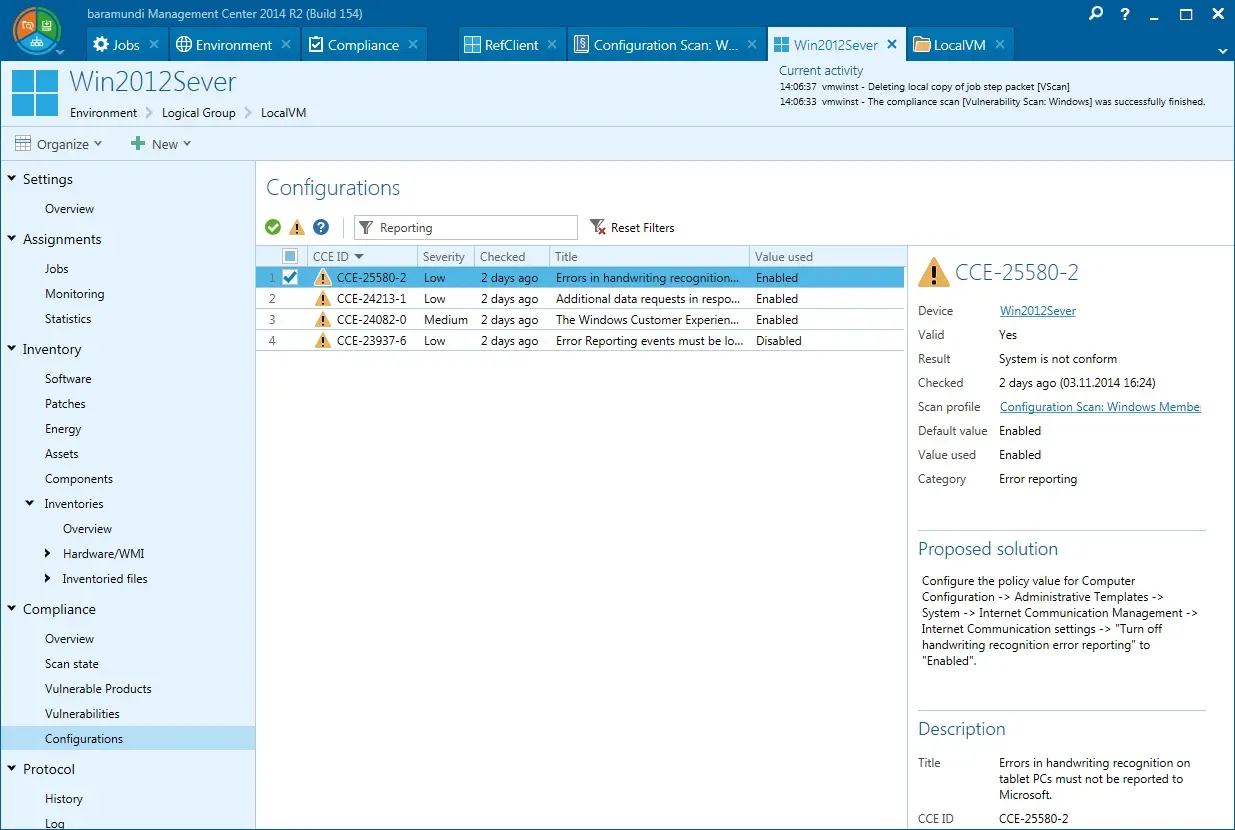

CVE-2024-13892: Podczas procesu inicjalizacji użytkownik używa aplikacji mobilnej, aby dostarczyć urządzeniom dane uwierzytelniające punktu dostępowego. Dane te nie są odpowiednio sprawdzane, co umożliwia wstrzyknięcie poleceń.

CVE-2024-13893: Podatne urządzenia używają tych samych danych uwierzytelniających dla usługi telnet, a hash hasła można uzyskać poprzez fizyczny dostęp do pamięci SPI. Grupy urządzeń i zakresy systemu układowego, w których używane jest to samo hasło, pozostają nieznane, ponieważ producent nie odpowiedział na nasze wiadomości. Aby usługa telnet była włączona, włożona karta SD musi mieć utworzony folder o określonej nazwie.

CVE-2024-13894: Gdy podatne urządzenie jest podłączone do aplikacji mobilnej, otwiera port 10000, umożliwiając użytkownikowi pobieranie zdjęć wykonanych w określonych momentach poprzez podanie ścieżek do plików. Jednak katalogi, do których użytkownik ma dostęp, nie są ograniczone, co umożliwia ataki typu path traversal i pobieranie wrażliwych informacji.

Producent nie odpowiedział na zgłoszenia, status poprawek pozostaje więc nieznany. Nowsze wersje systemu układowego mogą być przez cały czas podatne, podobnie jak inne produkty korzystające z tego samego systemu (przetestowano tylko kamery CIP-37210AT oraz C724IP).

Podziękowania

Za zgłoszenie podatności dziękujemy Michałowi Majchrowiczowi oraz Marcinowi Wyczechowskiemu z zespołu Afine.

![Krytyczna podatność w Androidzie umożliwia zdalne wykonanie kodu, bez interakcji ze strony użytkownika [CVE-2025-48593]](https://sekurak.pl/wp-content/uploads/2025/11/Zrzut-ekranu-2025-11-7-o-13.55.14.png)