Jak zbudować nawyk bezpieczeństwa, który da się utrzymać? Podejście pakietowe upraszcza ochronę w codziennym użyciu, więc warto postawić właśnie na nie.

Większość osób nie rezygnuje z narzędzi bezpieczeństwa dlatego, iż nie wierzy w prywatność albo nie ma po co się zabezpieczać. Rezygnuje, bo ochrona zaczyna przypominać zbyt skomplikowany projekt do zarządzania: osobna aplikacja do VPN, osobna do antywirusa, osobny monitoring wycieków, osobne rozwiązania do aliasów, do tego rozszerzenia do przeglądarki, różne panele, różne odnowienia subskrypcji, różne ustawienia. Im więcej elementów, tym większa szansa, iż część z nich przestaje działać w tle, przestaje być aktualizowana albo po prostu przestaje być używana.

Najlepsza ochrona to ta, którą da się utrzymać przez miesiące i lata, a nie ta, która wygląda imponująco w dniu wdrożenia. Właśnie dlatego podejście pakietowe ma sens nie dlatego, iż wszystko magicznie ogarnia, tylko dlatego, iż zmniejsza tarcie we wdrożeniu i utrzymaniu. Zamiast patchworku narzędzi pojawia się jeden zestaw warstw ochrony, zorganizowany w spójny sposób.

Właśnie tak zbudowany jest Surfshark One. To pakiet obejmujący m.in. VPN, Alternative ID, Antivirus, i Alert. To propozycja minimalnego, ale kompletnego stosiku ochrony, który ma sens w codziennym życiu: ochrona połączenia, ochrona tożsamości, monitoring wycieków, ochrona urządzeń oraz redukcja śledzenia.

Dlaczego więcej narzędzi często znaczy mniej bezpieczeństwa?

Skomplikowanie zabija nawyk. A bez nawyku bezpieczeństwo jest po prostu epizodyczne. Włącza się je na chwilę, przy konkretnym strachu, po newsie o wycieku albo po incydencie wśród znajomych. Problem w tym, iż większość ryzyk działa w tle i jest rozproszona w czasie: wycieki danych nie bolą natychmiast, podszycia przychodzą falami, a malware trafia na urządzenia przy okazji pobierania plików.

Rozproszone narzędzia generują trzy typowe porażki wdrożeniowe. Pierwsza to porażka konfiguracyjna: wtyczka jest zainstalowana, ale niczego nie blokuje, bo nie ma uprawnień; antywirus jest zainstalowany, ale nie ma ochrony w czasie rzeczywistym; VPN jest wykupiony, ale używany wyłącznie do jednego scenariusza. Druga to porażka procesowa: użytkownik pamięta o ochronie tylko w wyjątkowych momentach, a przez resztę czasu działa jak zwykle. Trzecia to porażka rachunkowa: subskrypcje kończą się w różnych terminach, część nie zostaje odnowiona, część zostaje wyłączona na chwilę i już nie wraca.

Pakiet ma sens, jeżeli redukuje te trzy porażki: ułatwia konfigurację, porządkuje proces i upraszcza utrzymanie.

Podejście pakietowe Surfshark One: warstwy zamiast jednego cudownego przycisku

W Surfshark One najważniejsze jest to, iż narzędzia są ustawione warstwowo. Każda warstwa odpowiada na inny fragment ryzyka:

- warstwa połączenia (VPN) chroni transmisję i utrudnia podgląd w sieciach niezaufanych;

- warstwa tożsamości (Alternative ID) ogranicza ekspozycję danych w formularzach i rejestracjach;

- warstwa wczesnego ostrzegania (Alert) daje sygnał o wycieku, zanim konsekwencje się rozleją;

- warstwa urządzenia (Antivirus) ma przejąć ryzyko, gdy problem schodzi z wiadomości na plik i instalację.

Pakiet nie zastąpi rozsądku, ale może ograniczać skutki błędu

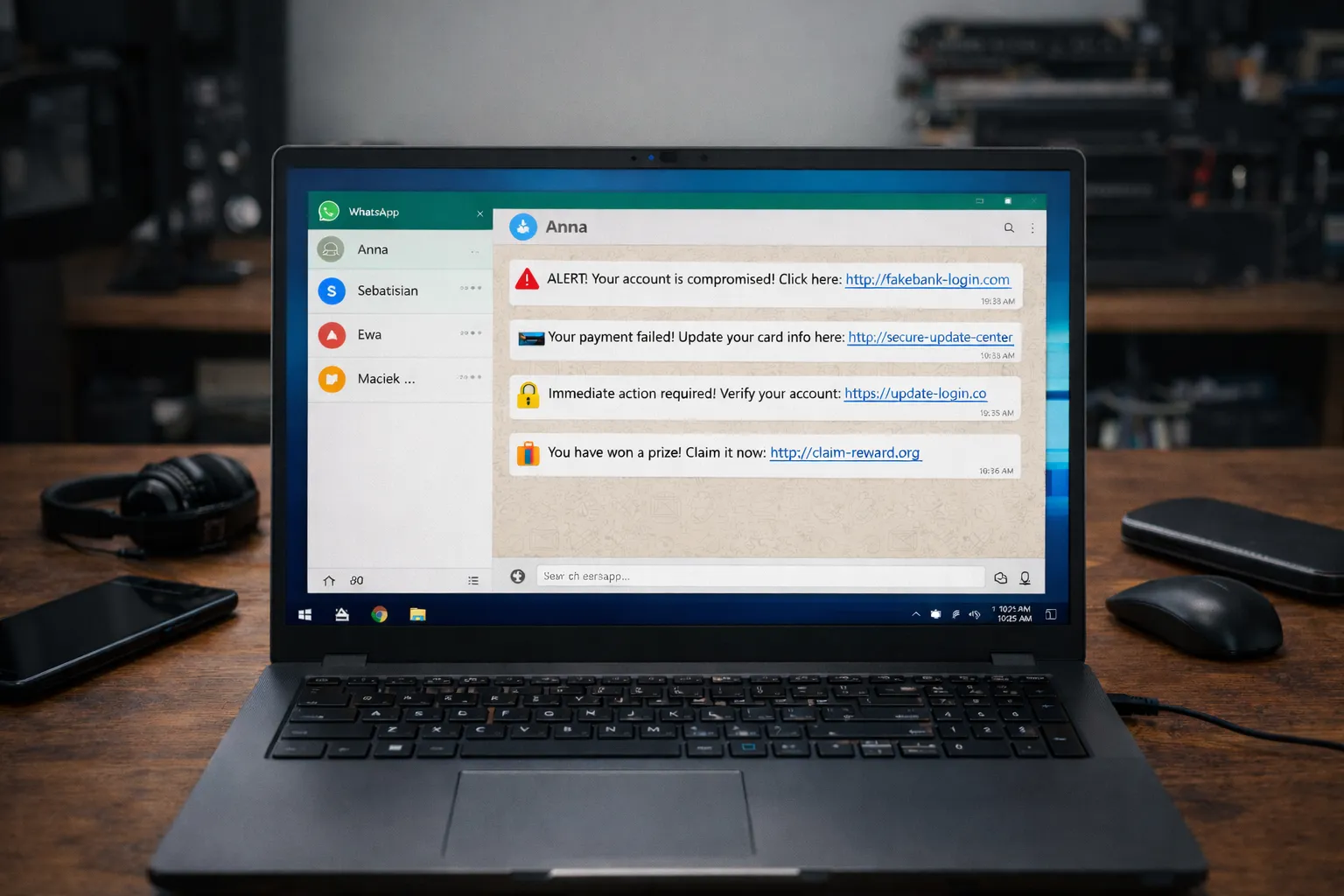

Żaden pakiet nie zagwarantuje ci absolutnej ochrony i żaden nie zwalnia z podstawowych decyzji: komu i po co podawane są dane, czy link prowadzi do adekwatnej domeny, czy plik powinien być otwierany, czy numer telefonu musi być podany w danym miejscu. Różnica polega na tym, iż dobrze dobrany zestaw narzędzi ma ograniczać konsekwencje typowych błędów i skracać czas reakcji.

Surfshark One jest propozycją właśnie takiego zestawu: nie jednej funkcji na wszystko, tylko kompletnej, łatwiejszej do utrzymania konfiguracji obejmującej połączenie, tożsamość, wycieki, urządzenia i higienę ekspozycji.