Mamy złe informacje dla właścicieli sprzętu SonicWall. Pojawiła się krytyczna luka w zabezpieczeniach zapór sieciowych tej firmy, oznaczona jako CVE-2025-32818. Umożliwia zdalnym, nieautoryzowanym atakującym wywołanie awarii urządzeń poprzez interfejs SSLVPN, co może prowadzić do poważnych zakłóceń w funkcjonowaniu sieci przedsiębiorstw. Niedawno pisaliśmy o podobnym problemie w Palo Alto.

Charakterystyka luki CVE-2025-32818

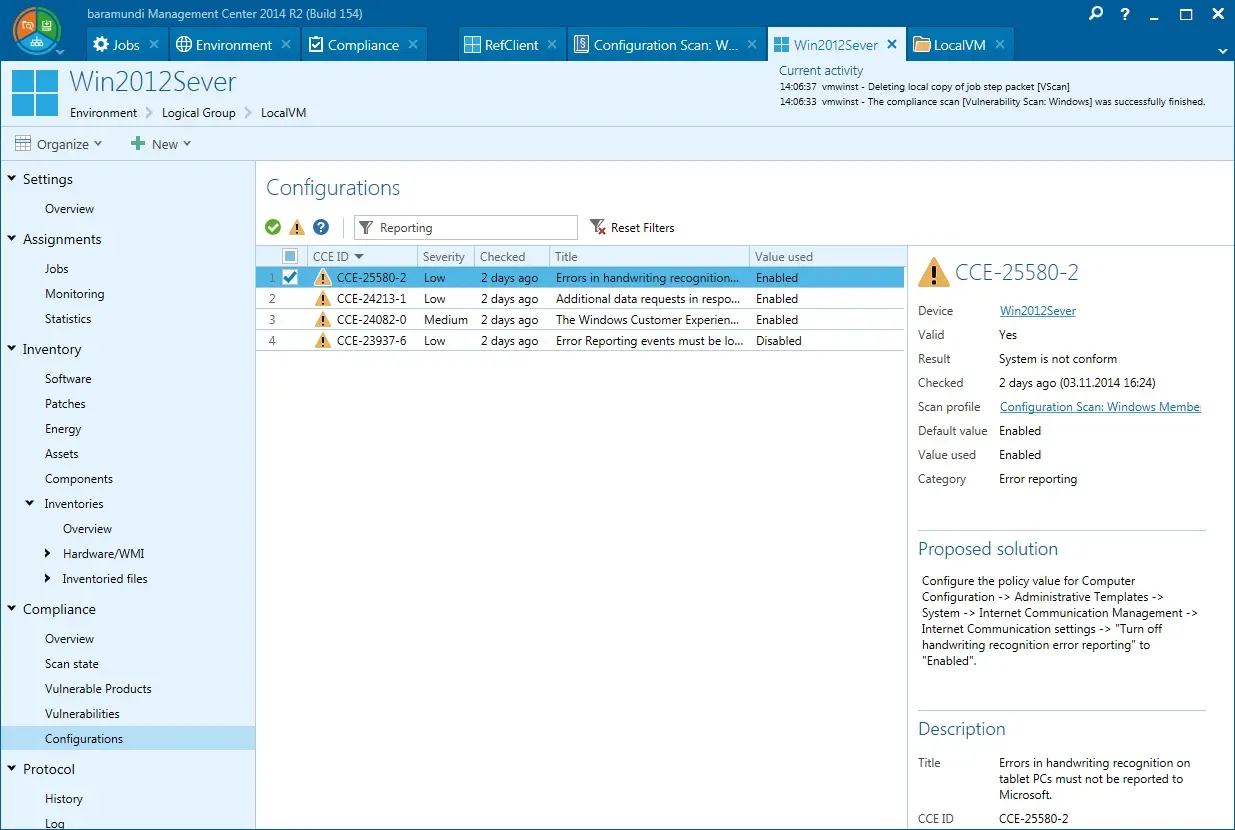

Luka została sklasyfikowana jako błąd dereferencji wskaźnika NULL (CWE-476 – NULL Pointer Dereference) w interfejsie Virtual Office usługi SSLVPN w systemie SonicOS. Atakujący może bez uwierzytelnienia wysłać specjalnie spreparowane żądanie do podatnego urządzenia, co prowadzi do odwołania się do nieprawidłowego wskaźnika w pamięci i w konsekwencji do awarii systemu. Awaria skutkuje restartem urządzenia, powodując przerwę w dostępności usług sieciowych.

Wpływ na urządzenia i wersje oprogramowania

Podatność dotyczy konkretnych modeli urządzeń SonicWall oraz wersji firmwaru, w tym:

- Gen7 NSv: NSv 270, NSv 470, NSv 870

- Gen7 Firewalls: TZ270, TZ370, TZ470, TZ570, TZ670, NSa 2700, NSa 3700, NSa 4700, NSa 5700, NSa 6700, NSsp 10700, NSsp 11700, NSsp 13700, NSsp 15700

- TZ80: firmware wersja 8.0.0-8037 i starsze

W szczególności podatne są urządzenia z firmwarem w wersjach od 7.1.1-7040 do 7.1.3-7015. Warto zaznaczyć, iż wersje SonicOS GEN6 oraz GEN7 7.0.x nie są podatne na tę lukę.

Czy jest się czego obawiać?

Eksploatacja luki może prowadzić do:

- Przerwania usług sieciowych – restart urządzenia powoduje chwilową niedostępność usług, co może zakłócić działalność przedsiębiorstwa.

- Potencjalnych ataków DDoS – możliwość wielokrotnego wywoływania awarii może zostać wykorzystana do przeprowadzenia ataku typu Denial-of-Service.

- Zwiększonego ryzyka dla urządzeń dostępnych z Internetu – urządzenia z interfejsem SSLVPN dostępnym publicznie są szczególnie narażone na ataki.

Zalecenia i działania naprawcze

SonicWall wydał poprawki bezpieczeństwa, które eliminują opisaną lukę. Zaleca się:

- Aktualizację firmwaru do wersji 7.2.0-7015 lub nowszej dla urządzeń Gen7 oraz do wersji 8.0.1-8017 lub nowszej dla modelu TZ80.

- Monitorowanie urządzeń pod kątem nieoczekiwanych restartów lub innych nietypowych zachowań, które mogą wskazywać na próby eksploatacji luki.

- Ograniczenie dostępu do interfejsu SSLVPN tylko do zaufanych adresów IP albo jeżeli to możliwe, całkowite wyłączenie tej funkcji, o ile nie jest niezbędna.

Podsumowanie

Opisywana luka CVE-2025-32818 to kolejny przykład na to, iż należy w szczególności dobrze chronić dostęp do interfejsów zarządzających w firewallach. Ze względu na możliwość zdalnego wywołania awarii bez potrzeby uwierzytelnienia administratorzy powinni niezwłocznie zastosować dostępne aktualizacje oraz wdrożyć dodatkowe środki ochronne, aby zabezpieczyć swoje środowiska przed potencjalnymi atakami.

![Krytyczna podatność w Androidzie umożliwia zdalne wykonanie kodu, bez interakcji ze strony użytkownika [CVE-2025-48593]](https://sekurak.pl/wp-content/uploads/2025/11/Zrzut-ekranu-2025-11-7-o-13.55.14.png)