Wprowadzenie do problemu / definicja

Grupa ransomware LeakNet rozszerzyła swój łańcuch ataku o technikę ClickFix oraz wieloetapowy loader oparty na środowisku Deno. To połączenie wpisuje się w rosnący trend nadużywania legalnych narzędzi systemowych i zaufanych przepływów pracy użytkownika do uzyskania dostępu początkowego, uruchamiania kodu w pamięci oraz ograniczania artefaktów na dysku.

W praktyce oznacza to większą skuteczność kampanii, mniejszą zależność od brokerów initial access oraz wyższy poziom trudności po stronie detekcji i analizy incydentu. Dla organizacji jest to sygnał, iż klasyczne podejście oparte wyłącznie na analizie plików i blokowaniu znanych wskaźników kompromitacji staje się niewystarczające.

W skrócie

- LeakNet wykorzystuje przejęte, wiarygodnie wyglądające witryny do wyświetlania fałszywych komunikatów CAPTCHA.

- Ofiara jest nakłaniana do manualnego uruchomienia polecenia systemowego, co inicjuje infekcję.

- Ładunek uruchamia loader oparty na Deno, który wykonuje zakodowany JavaScript bezpośrednio w pamięci.

- Po uzyskaniu dostępu napastnicy prowadzą ruch boczny, eksfiltrację danych i finalnie wdrażają ransomware.

- Model ten utrudnia wykrycie, ponieważ ogranicza liczbę artefaktów zapisywanych na dysku i częściowo maskuje aktywność w legalnym ruchu.

Kontekst / historia

LeakNet pojawił się publicznie pod koniec 2024 roku, budując własną rozpoznawalność w ekosystemie cyberwymuszeń i wycieków danych. Wcześniej wiele grup ransomware polegało głównie na skradzionych poświadczeniach lub dostępie kupowanym od brokerów, którzy specjalizują się w dostarczaniu gotowego wejścia do środowisk ofiar.

Włączenie ClickFix do arsenału stanowi istotną zmianę operacyjną. Zamiast oczekiwać na dostęp od podmiotów trzecich, operatorzy mogą samodzielnie skalować infekcje poprzez kompromitację stron internetowych i socjotechnikę wymierzoną bezpośrednio w użytkownika. Taki model obniża koszt pozyskania ofiary, skraca czas potrzebny na rozpoczęcie kampanii i przenosi ciężar powodzenia ataku na zachowanie człowieka.

To również kolejny przykład tego, iż cyberprzestępcy coraz częściej odchodzą od prostych, łatwych do wykrycia dropperów na rzecz technik fileless, legalnych narzędzi systemowych oraz mechanizmów wykonania kodu, które pozostawiają minimalny ślad na hoście.

Analiza techniczna

Początkowy etap ataku bazuje na przejętych witrynach, które prezentują fałszywy mechanizm weryfikacji użytkownika. Zamiast standardowej interakcji z CAPTCHA, ofiara otrzymuje instrukcję skopiowania i uruchomienia polecenia przy użyciu wbudowanych narzędzi systemu Windows. Takie działanie nadaje całemu procesowi pozór rutynowej czynności administracyjnej lub technicznej.

W analizowanych scenariuszach wykorzystywane było polecenie uruchamiane przez msiexec.exe. To istotne, ponieważ napastnicy świadomie wybierają komponenty powszechnie obecne w systemie i kojarzone z legalną instalacją oprogramowania, co zmniejsza czujność użytkownika i może utrudnić prostą analizę behawioralną.

Kluczowym elementem łańcucha jest loader zbudowany na środowisku Deno. Z perspektywy bezpieczeństwa to szczególnie niebezpieczne, ponieważ Deno jako runtime JavaScript może zostać wykorzystane do wykonania zakodowanego w Base64 kodu bezpośrednio w pamięci. Dzięki temu atak ogranicza liczbę plików zapisywanych lokalnie, utrudnia analizę śladów na dysku i umożliwia dynamiczne pobieranie kolejnych etapów z infrastruktury zewnętrznej.

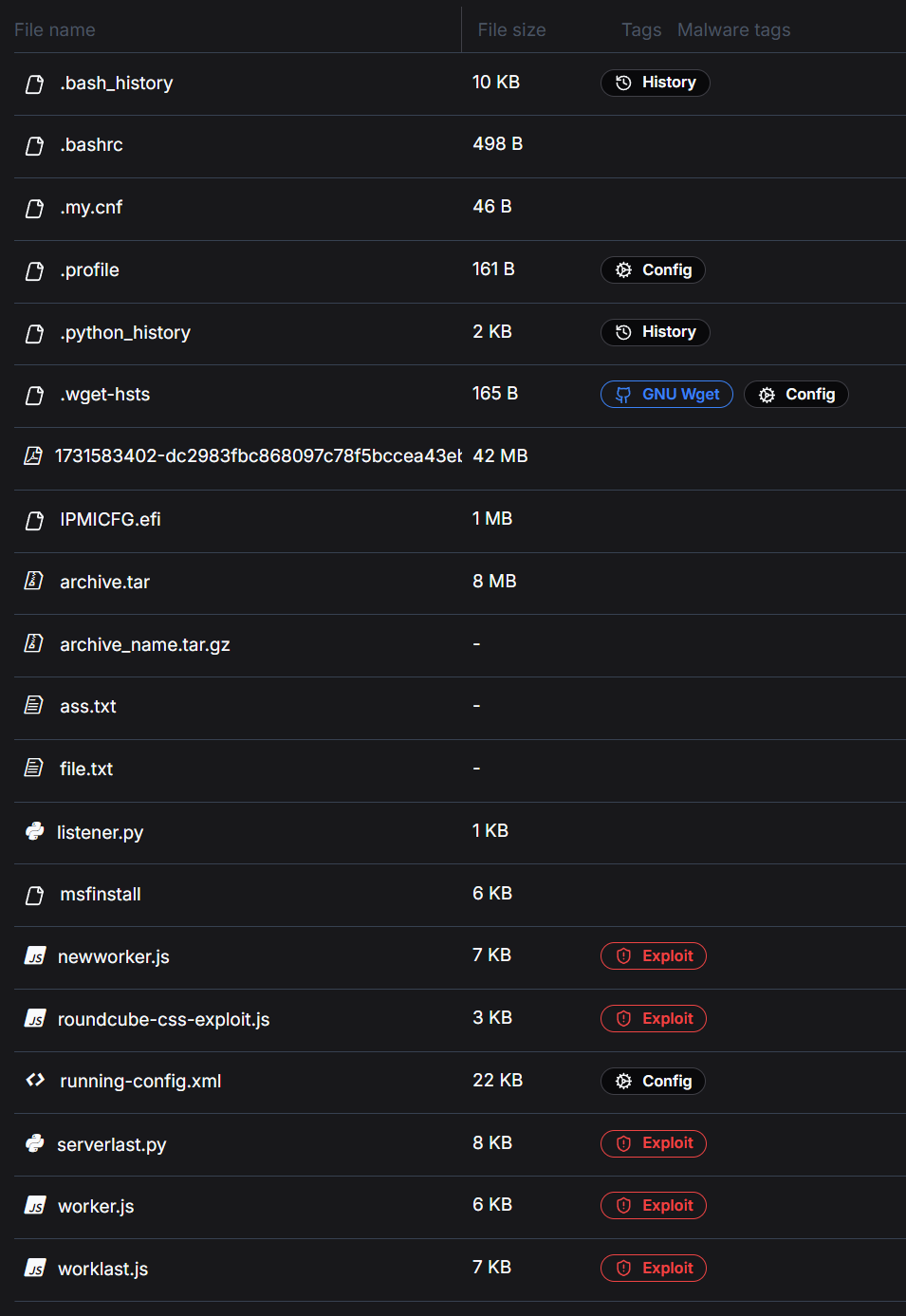

Loader odpowiada za profilowanie zainfekowanego hosta, komunikację z serwerem sterującym oraz uruchamianie pętli pobierania i wykonywania dodatkowych komponentów. Po fazie inicjalnej operatorzy przechodzą do działań po kompromitacji według dość przewidywalnego schematu, co z jednej strony wspiera skuteczność operacji, a z drugiej daje obrońcom konkretne punkty do monitorowania.

Następnym etapem jest DLL side-loading, czyli uruchomienie złośliwej biblioteki przy udziale legalnego procesu. Później realizowany jest ruch boczny z użyciem narzędzi takich jak PsExec, co pozwala na rozprzestrzenianie się w środowisku Windows i zdalne wykonywanie poleceń na kolejnych hostach. W części obserwacji wykorzystywano również polecenie klist, aby sprawdzić aktywne bilety Kerberos i ocenić bieżący kontekst uwierzytelnienia.

Istotnym elementem operacji jest także eksfiltracja danych z użyciem zasobów chmurowych, w tym bucketów S3. Tego typu ruch może przypominać legalną aktywność biznesową, przez co łatwiej wtapia się w tło i nie zawsze wzbudza alarm, jeżeli organizacja nie prowadzi profilowania ruchu do usług chmurowych. Ostatnią fazą pozostaje wdrożenie ransomware i szyfrowanie systemów oraz danych.

Konsekwencje / ryzyko

Największe ryzyko wynika z połączenia socjotechniki, legalnych narzędzi systemowych oraz uruchamiania kodu w pamięci. Taki model może ominąć część zabezpieczeń opartych na reputacji plików, prostych IOC i detekcji statycznej. o ile użytkownik sam uruchamia polecenie zaprezentowane w przeglądarce, napastnicy zyskują możliwość obejścia części tradycyjnych warstw ochrony.

Szczególnie narażone są organizacje, w których monitoring interpretera skryptów, procesów potomnych oraz aktywności inicjowanej z przeglądarki jest ograniczony. Ryzyko wzrasta również tam, gdzie dopuszczone jest uruchamianie nietypowych runtime’ów bez kontroli aplikacyjnej, a segmentacja sieci i ograniczenia ruchu lateralnego są niewystarczające.

- Wysokie prawdopodobieństwo szybkiej eskalacji od pojedynczej interakcji użytkownika do pełnego incydentu ransomware.

- Utrudniona analiza powłamaniowa z powodu ograniczonej liczby artefaktów na dysku.

- Zwiększone ryzyko eksfiltracji danych przed szyfrowaniem.

- Możliwość nadużycia legalnych kont i narzędzi administracyjnych do dalszej propagacji.

- Trudniejsza detekcja ruchu do chmury, jeżeli przypomina on standardową komunikację biznesową.

W środowiskach o niskiej dojrzałości detekcyjnej czas od infekcji do pełnoskalowego incydentu może być bardzo krótki. To oznacza, iż brak szybkiej reakcji na pozornie drobne anomalie, takie jak nietypowe uruchomienie msiexec.exe czy manualne wykonanie polecenia pochodzącego z przeglądarki, może prowadzić do poważnych strat operacyjnych i finansowych.

Rekomendacje

Organizacje powinny traktować kampanie ClickFix jako realny i skuteczny wektor wejścia. Odpowiedź obronna musi łączyć edukację użytkowników, kontrolę aplikacji, telemetrykę hosta oraz analizę ruchu sieciowego i chmurowego.

Po stronie prewencji warto wdrożyć działania, które ograniczą możliwość uruchamiania nieautoryzowanych komponentów i zmniejszą skuteczność socjotechniki:

- prowadzić szkolenia ukierunkowane na rozpoznawanie fałszywych komunikatów CAPTCHA oraz instrukcji nakazujących manualne uruchamianie poleceń,

- stosować application control lub allowlisting dla interpreterów i runtime’ów, w tym narzędzi rzadko używanych w środowisku,

- monitorować procesy takie jak msiexec.exe, cmd.exe, powershell.exe, wscript.exe, cscript.exe oraz nietypowe uruchomienia Deno,

- alarmować na nietypowe relacje rodzic–dziecko procesów inicjowane z kontekstu przeglądarki,

- wdrożyć EDR zapewniający telemetrykę pamięci i korelację działań wykonywanych bez trwałych artefaktów na dysku.

Po stronie detekcji i reagowania warto skoncentrować się na sekwencjach zachowań po uzyskaniu dostępu:

- tworzyć reguły wykrywające użycie klist, PsExec i DLL side-loading po niestandardowym uruchomieniu skryptu lub instalatora,

- analizować połączenia do zewnętrznych usług chmurowych pod kątem anomalii wolumenu i kierunku transferu danych,

- ograniczać zdalne wykonywanie poleceń między stacjami roboczymi i serwerami,

- egzekwować zasadę najmniejszych uprawnień oraz separację kont uprzywilejowanych,

- szybko izolować hosty, na których zaobserwowano manualne uruchomienie podejrzanych poleceń pochodzących z przeglądarki.

Z perspektywy procedur IR warto przygotować playbook obejmujący zabezpieczenie pamięci operacyjnej, analizę drzewa procesów, weryfikację uruchamiania niestandardowych runtime’ów, sprawdzenie użycia narzędzi administracyjnych oraz identyfikację kanałów eksfiltracji. W tego typu incydentach samo przeszukanie dysku może nie wystarczyć, jeżeli znacząca część ładunku funkcjonowała wyłącznie w pamięci.

Podsumowanie

Kampania LeakNet pokazuje, iż współczesne operacje ransomware coraz częściej łączą socjotechnikę z technikami fileless oraz nadużyciem legalnych komponentów systemu. Wykorzystanie ClickFix przez przejęte witryny i loadera Deno działającego w pamięci zwiększa skuteczność ataku, ogranicza liczbę oczywistych wskaźników kompromitacji i utrudnia wykrycie we wczesnej fazie.

Dla zespołów bezpieczeństwa najważniejsze staje się monitorowanie zachowań, a nie wyłącznie plików czy domen. Najbardziej wartościowe sygnały ostrzegawcze pojawiają się w sekwencjach procesów, nietypowych uruchomieniach runtime’ów, aktywności administracyjnej oraz anomaliach związanych z eksfiltracją. To właśnie tam można zyskać czas potrzebny do zatrzymania incydentu, zanim dojdzie do szyfrowania danych.

Źródła

- https://thehackernews.com/2026/03/leaknet-ransomware-uses-clickfix-via.html

- https://reliaquest.com/

- https://cloud.google.com/

- https://www.watchguard.com/

- https://www.dragos.com/