Wtyczki do systemu WordPress od lat pozostają jednym z najczęstszych wektorów ataku. Najnowszy przypadek tylko to potwierdza – odkrywcy podatności z Wordfence ujawnili poważną lukę w popularnej wtyczce Ninja Forms File Upload. Może ona umożliwić przejęcie kontroli nad stroną.

Szacuje się, iż problem dotyczy choćby 50 000 witryn korzystających z tej funkcjonalności, co czyni go jednym z poważniejszych incydentów ostatnich miesięcy w ekosystemie WordPress.

Na czym polega podatność

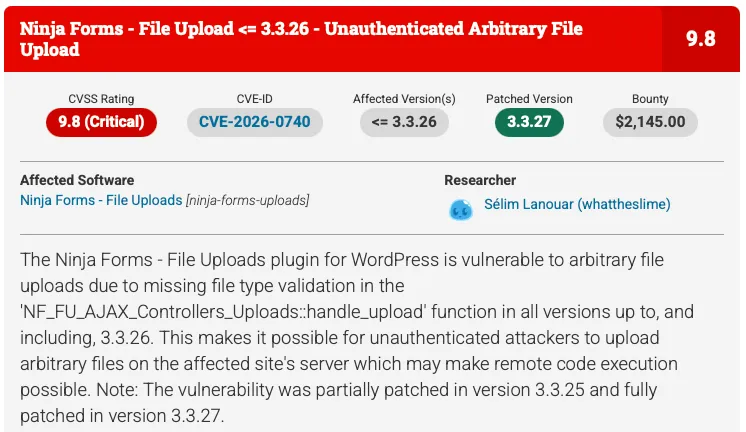

Luka dotyczy mechanizmu przesyłania plików i została sklasyfikowana jako arbitrary file upload vulnerability. W praktyce oznacza to, iż atakujący może przesłać na serwer dowolny plik – w tym złośliwy skrypt – który następnie może zostać uruchomiony.

Problem wynikał z niewystarczającej walidacji przesyłanych plików. System nie sprawdzał odpowiednio typu ani zawartości uploadowanych danych, co otwierało drogę do przesłania plików wykonywalnych, takich jak PHP webshell.

Źródło: wordfence.com

Źródło: wordfence.comAtak wykorzystujący tę podatność jest stosunkowo prosty i nie wymaga stosowania zaawansowanych technik. W wielu przypadkach może być przeprowadzony zdalnie, bez konieczności uwierzytelnienia. Napastnik przesyła specjalnie przygotowany plik poprzez formularz na stronie, a następnie uzyskuje możliwość uruchomienia go na serwerze. To z kolei pozwala na wykonywanie dowolnych komend, dostęp do danych, a choćby pełne przejęcie strony. W praktyce oznacza to, iż podatność może prowadzić do eskalacji incydentu – od pojedynczego uploadu aż po całkowitą kompromitację środowiska hostingowego.

Skala problemu

Wtyczka Ninja Forms należy do popularnych rozszerzeń WordPressa, wykorzystywanych do tworzenia formularzy kontaktowych i systemów przesyłania plików.

Szacunkowa liczba instalacji podatnej wersji sięga dziesiątek tysięcy, co sprawia, iż luka stanowi atrakcyjny cel dla cyberprzestępców. Tego typu podatności są często wykorzystywane w zautomatyzowanych kampaniach skanowania Internetu, gdzie atakujący masowo poszukują podatnych stron.

Użycie podatności może prowadzić do bardzo poważnych skutków. Po uzyskaniu dostępu do serwera atakujący może nie tylko modyfikować zawartość strony, ale również instalować dodatkowe malware, wykorzystywać serwer do dalszych ataków lub kraść dane użytkowników. W skrajnych przypadkach możliwe jest także przejęcie całego środowiska hostingowego, szczególnie jeżeli serwer nie jest odpowiednio odseparowany od innych usług.

Podatności typu arbitrary file upload należą do najbardziej niebezpiecznych w aplikacjach webowych. Wynika to z faktu, iż pozwalają na bezpośrednie wprowadzenie złośliwego kodu do systemu bez potrzeby wykorzystywania bardziej złożonych exploitów.

Dodatkowo w ekosystemie WordPress problem jest szczególnie widoczny ze względu na ogromną liczbę wtyczek oraz różny poziom ich jakości i bezpieczeństwa. choćby niewielki błąd w popularnym rozszerzeniu może nieść za sobą globalne konsekwencje.

Jak się zabezpieczyć

W przypadku tego typu podatności najważniejsze znaczenie ma szybka reakcja. Administratorzy powinni niezwłocznie zaktualizować wtyczkę do najnowszej wersji, w której problem został załatany. Równie istotne jest wdrożenie dodatkowych mechanizmów ochrony, takich jak filtrowanie uploadowanych plików po stronie serwera, ograniczenie możliwości wykonywania skryptów w katalogach uploadów oraz monitorowanie nietypowej aktywności. Warto również pamiętać o regularnych audytach bezpieczeństwa oraz ograniczaniu liczby używanych wtyczek do absolutnego minimum.

Podsumowanie

Luka w Ninja Forms File Upload pokazuje, jak duże ryzyko wiąże się z niepozornymi funkcjonalnościami – takimi jak formularze przesyłania plików. W praktyce jeden błąd w walidacji danych może prowadzić do pełnej kompromitacji systemu, a skala zagrożenia rośnie wraz z popularnością danego rozwiązania. Dla administratorów stron internetowych to kolejny sygnał, iż bezpieczeństwo WordPressa nie kończy się na instalacji systemu – wymaga ciągłej aktualizacji, monitorowania i świadomego zarządzania komponentami.