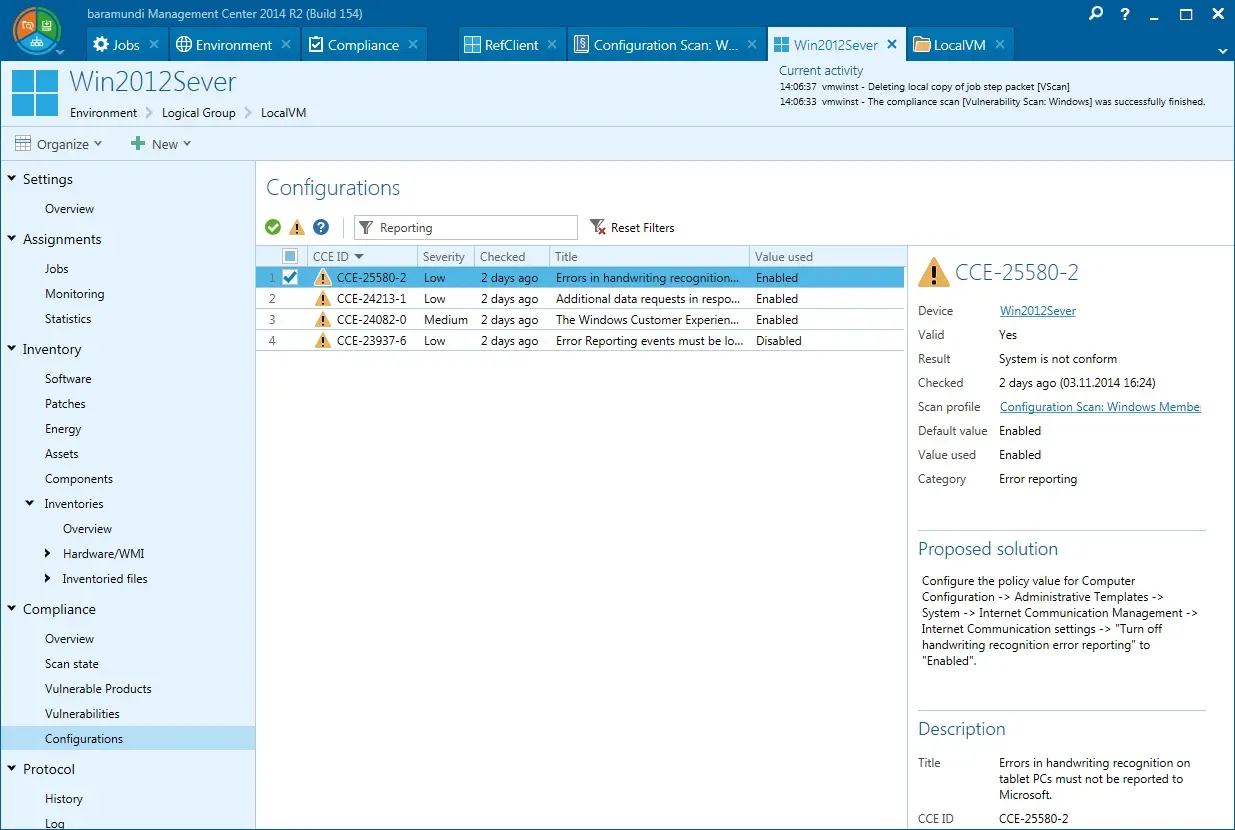

| Produkt | CODESYS Control for BeagleBone SL < 4.15.0.0 CODESYS Control for emPC-A/iMX6 SL < 4.15.0.0 CODESYS Control for IOT2000 SL < 4.15.0.0 CODESYS Control for Linux ARM SL < 4.15.0.0 CODESYS Control for Linux SL < 4.15.0.0 CODESYS Control for PFC100 SL < 4.15.0.0 CODESYS Control for PFC200 SL < 4.15.0.0 CODESYS Control for PLCnext SL < 4.15.0.0 CODESYS Control for Raspberry Pi SL < 4.15.0.0 CODESYS Control for WAGO Touch Panels 600 SL < 4.15.0.0 CODESYS Control RTE (for Beckhoff CX) SL < 3.5.21.0 CODESYS Control RTE (SL) < 3.5.21.0 CODESYS Control Win (SL) < 3.5.21.0 CODESYS Embedded Target Visu Toolkit < 3.5.21.0 CODESYS HMI (SL) < 3.5.21.0 CODESYS Remote Target Visu Toolkit < 3.5.21.0 CODESYS Runtime Toolkit < 3.5.21.0 CODESYS Virtual Control SL < 4.15.0.0 CODESYS Visualization < 4.8.0.0 |

| Numer CVE | CVE-2025-2595 |

| Krytyczność | 5.3/10 |

| CVSS | AV:N/AC:L/PR:N/UI:N/S:U/C:L/I:N |

| Opis | CODESYS Visualization, wraz ze składnikiem CmpWebServer w CODESYS Control Runtime, umożliwia użytkownikom tworzenie wizualizacji opartych na przeglądarce w celu monitorowania i kontrolowania procesów przemysłowych. Dostęp do tych wizualizacji można ograniczyć dzięki wbudowanego zarządzania użytkownikami. Jednak w systemach CODESYS Control Runtime, w których wykonywana jest aplikacja z CODESYS WebVisu, nieuwierzytelniony zdalny atakujący może ominąć zarządzanie użytkownikami i odczytać pliki wizualizacji dzięki wymuszonego przeglądania. Udostępnione pliki, dostępne za pośrednictwem przeglądarki internetowej, zawierają tylko statyczne dane wizualizacji, takie jak listy tekstowe, ikony lub obrazy, ale nie zawierają danych na żywo z kontrolowanego systemu. |

| Aktualizacja | TAK |

| Link | https://certvde.com/en/advisories/VDE-2025-027/ |

![Krytyczna podatność w Androidzie umożliwia zdalne wykonanie kodu, bez interakcji ze strony użytkownika [CVE-2025-48593]](https://sekurak.pl/wp-content/uploads/2025/11/Zrzut-ekranu-2025-11-7-o-13.55.14.png)