Europol przeprowadził międzynarodową operację przeciwko powiązanej z Rosją grupie hakerów NoName057(16). Ugrupowanie, odpowiedzialne m.in. za liczne ataki DDoS i prawdopodobnie posiadające olbrzymią sieć botnetową, zostało rozpracowane dzięki skoordynowanej akcji służb ścigania z całego świata, w tym Polski.

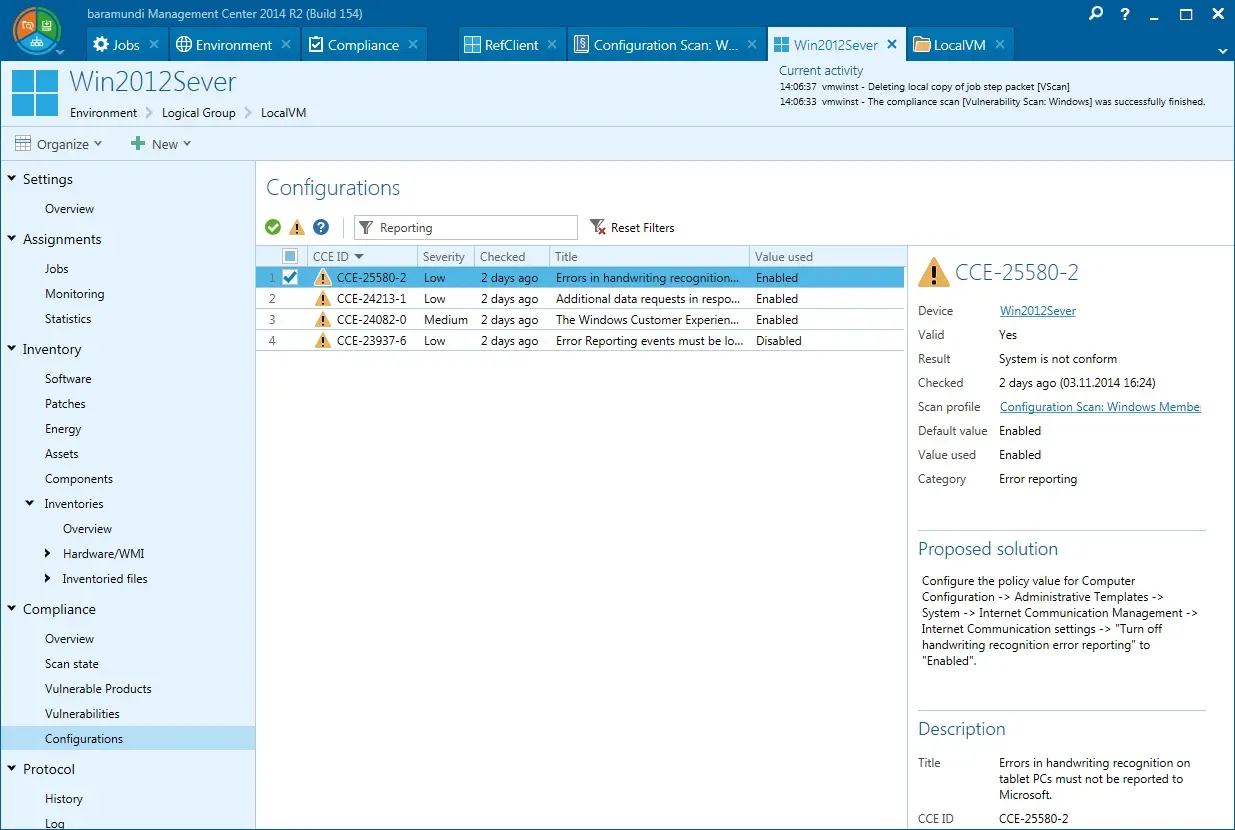

W ciągu ostatnich miesięcy Europol oraz służby dwunastu państw — w tym Czech, Francji, Finlandii, Niemiec, Włoch, Litwy, Polski, Hiszpanii, Szwecji, Szwajcarii, Holandii i Stanów Zjednoczonych — przeprowadziły wspólną operację mającą na celu zniszczenie infrastruktury kryminalnej grupy NoName057(16). Operacja, nazwana Eastwood, miała miejsce w dniach 14–17 lipca 2025 roku. W jej wyniku zneutralizowano ponad sto komputerów zainfekowanych przez grupę, co doprowadziło do odłączenia jej centralnych serwerów. Działania te pozwoliły nie tylko unieszkodliwić infrastrukturę wykorzystywaną do cyberataków, ale również skutkowały wystawieniem siedmiu międzynarodowych nakazów aresztowania wobec obywateli Rosji zaangażowanych w działalność przestępczą grupy.

Grupa NoName057(16) od 2022 roku przeprowadza kampanie DDoS (Distributed Denial of Service) wymierzone głównie w instytucje publiczne, media, banki i przedsiębiorstwa z państw wspierających Ukrainę. Grupa stała się znana po inwazji Rosji na Ukrainę, działając w ramach tzw. cyberwojny informacyjnej. Ostatnie ataki realizowane przez prorosyjskie ugrupowanie miały miejsce podczas szczytu NATO w Holandii.

NoName057(16) to również jedna z najbardziej aktywnych grup cyberprzestępczych, atakujących Polskę. – Ataki DDoS to specjalność m.in. prorosyjskich hakerów, a prym wiedzie w niech ugrupowanie NoName057(16). Na przestrzeni ostatnich dwóch lat przeprowadzali oni serię ataków na polskie portale i strony internetowe. Na szczęście większość z nich była bez problemu odpierana – wyjaśnia Wojciech Głażewski, country manager firmy Check Point Software Technologies w Polsce.

Już w 2023 roku grupa chwaliła się atakami m.in. na strony internetowe polskich banków, czy warszawskiej Giełdy Papierów Wartościowych. W maju 2025 roku NoName057(16) wraz z Dark Storm zaatakowali strony Wytwórni Papierów Wartościowych, Stowarzyszenia Emitentów Giełdowych, Energa, PARP a także operatora Play. Zaatakowane miały zostać również lotniska w Gdańsku i Poznaniu oraz Nest Bank.

Cechą charakterystyczną tej grupy jest to, iż nie działa ona w oparciu o formalną hierarchię, a jej członkowie są motywowani ideologią i nagrodami finansowymi. Jednym z głównych narzędzi motywujących uczestników było płacenie w kryptowalutach, co skutecznie przyciągało wielu młodszych, mniej doświadczonych hakerów. Gamifikacja procesu, jak regularne zestawienia liderów i przyznawanie odznak, dawała poczucie statusu i przynależności, co dodatkowo zwiększało zaangażowanie.

Chociaż międzynarodowa akcja “Eastwood” zakłóciła działalność grupy NoName057(16), eksperci zwracają uwagę, iż jest to tylko chwilowy sukces. Rafa López, inżynier bezpieczeństwa w firmie Check Point, zwrócił uwagę na niebezpieczeństwo, jakie ta grupa wciąż stanowi. – Choć ataki DDoS zostały zminimalizowane, grupa przez cały czas działa, przechodząc na bardziej zaawansowane techniki, takie jak intruzje systemowe i wykradanie danych. Korzystają także z zaszyfrowanych kanałów komunikacyjnych, takich jak Telegram czy Discord, co utrudnia ich wykrycie – mówi López.

Rafa López podkreśla, iż organizacje powinny wzmacniać swoje systemy ochrony przed atakami DDoS oraz wprowadzać wielowarstwowe strategie bezpieczeństwa, które obejmują m.in. systemy wykrywania intruzów, audyty bezpieczeństwa oraz regularne szkolenia dla pracowników.

![Krytyczna podatność w Androidzie umożliwia zdalne wykonanie kodu, bez interakcji ze strony użytkownika [CVE-2025-48593]](https://sekurak.pl/wp-content/uploads/2025/11/Zrzut-ekranu-2025-11-7-o-13.55.14.png)